El transhumanismo es un nuevo movimiento que defiende el uso de nuevas tecnologías para mejorar ciertas características de los seres humanos, como su capacidad física y mental. Hasta aquí todo parece beneficioso para el ser humano.

Pero, ¿qué fines se esconden realmente detrás del transhumanismo? Se trata de un movimiento para modificar todos los aspectos de los seres humanos; es decir, su fisiología y biología, y hasta los pensamientos de cada uno. Aunque aparentemente solo intenta mejorar nuestra calidad de vida, que en determinados casos puede ser cierto, parece ser más bien un proyecto de control social a gran escala.

Cuando preguntaron al abogado alemán Henning Witte, investigador de teorías conspiratorias, sobre el control del pensamiento y el lavado de cerebro por parte de personas e instituciones implicadas en esta superred de control mental, así como por el programa oculto transhumanista, indicó que en su opinión había un plan secreto Illuminati que era controlado e implementado por las agencias de inteligencia militar dentro de una organización piramidal.

La Agencia de Proyectos de Investigación Avanzados de Defensa de Estados Unidos (DARPA) es líder en la investigación en el campo de la nanotecnología y de la tecnología escalar, que se estarían aplicando en la robotización y la tortura neurológica de los seres humanos.

Ello incluiría el denominado Smart Dust, o polvo inteligente: El concepto en sí fue imaginado por primera vez a finales de los años noventa. Unas diminutas motas de silicio, equipadas con complejos sensores incorporados, procesadores informáticos y comunicadores inalámbricos, lo bastante pequeñas para ser prácticamente invisibles y lo bastante ligeras para permanecer suspendidas en el aire durante varias horas seguidas, recogiendo y transmitiendo datos en tiempo real y sin ser detectadas.

Pero, ¿quién controla Internet? Lawrence Lessig, un abogado y académico especializado en derecho informático, además de un reconocido crítico de los derechos de autor, dice que hay tres cosas que regulan la red. Se trata de los mercados, la legislación y el código de los programas.

Las herramientas usadas para la circulación de las comunicaciones no son necesariamente las mismas que protegen la identidad de sus protagonistas. Cuando un intercambio de información sensible tiene lugar entre dos partes, no basta con que el contenido esté encriptado, sino que también es fundamental proteger la ruta de transmisión. Pero las infraestructuras de Internet están en manos de compañías y agencias gubernamentales que tienen acceso directo a los canales de transmisión de datos.

Deseamos que la información sea lo más libre posible, pero su capacidad de movimiento es realmente muy limitada. Esto es porque, según el escritor de ciencia ficción Neal Stephenson en su formidable ensayo de 1996 Mother Earth Mother Board, la información tiene básicamente tres maneras de moverse: manualmente, vía libros, CDs, etc.., mediante ondas de radio, vía satélites y antenas, o mediante cable electrificado.

Pero ese complejo entramado de telecomunicaciones que componen Internet está formado por más de 40.000 redes interrelacionadas a través de satélites, antenas, grandes centros de procesamiento de datos y, sobre todo, por dos millones y medio de kilómetros de fibra óptica, que no son públicas ni funcionan según la legislación de los países a los que da servicio, incluyendo las leyes de protección de datos. Actualmente, en Estados Unidos, el 95% de las comunicaciones ya utiliza cable. El cable se basa en infraestructuras fuertemente centralizadas, cuyo valor geopolítico es cada día mayor. Pero, a su vez, son infraestructuras frágiles, que alguien puede boicotear.

La red de autopistas submarinas tiene doscientos cables que van a uno y otro lado de los continentes, concentrándose en determinados puntos estratégicos. Tim Stronge, vicepresidente de investigación de TeleGeography, señala que cada año hay más de 200 accidentes en las redes de cable submarinas, y “dos terceras partes son causadas por actividades humanas accidentales, como redes de pesca, de arrastre o anclas de barcos”. Las compañías lo saben y lo que están haciendo es diversificar su tráfico por varias rutas, a fin de que si un cable deja de funcionar temporalmente la información llegue por otro camino en un tiempo similar.

Pero la posibilidad de atentar contra los cables submarinos es real, como sucedió en Egipto en 2008, en que cortaron tres rutas de cable al mismo tiempo, dejando temporalmente a todo el Norte de África y parte de Oriente Medio sin conexión a internet. La exposición de los cables submarinos es una de sus grandes debilidades y uno de los desafíos de la industria para los próximos años, aparte de que es posible que estas tácticas se utilicen en futuras guerras para aislar y derrotar al enemigo.

La manipulación mental es la capacidad de manipular y controlar la mente de las personas. Ello implica poder controlar los pensamientos, la memoria y las demás funcionalidades de la mente, incluyendo manipular las emociones, o ver y borrar la memoria humana.

Los posibles usos del control mental pueden abarcar hipnosis, Inducción del sueño, ataques mentales, telepatía, posesión mental, manipulación de la locura, alteración y borrado de la memoria, creación de ilusiones, manipulación de emociones, manipulación del dolor, etc. Para Tavistock determinados tipos de instituciones supuestamente democráticas podían ser un instrumento mucho más eficiente para implantar una dictadura fascista que los modelos más explícitamente autoritarios.

En su libro La transformación de la psiquiatría a través de la guerra, el doctor John Rawlings Rees pedía que se creasen grupos de psiquiatras que desarrollaran métodos de control político, que empujaran a la mayor parte de la población hacia la psicosis, todo ello empleando programas de modificación de la conducta. La finalidad era que la población fuese sumisa al nuevo orden económico internacional que se implantaría tras la Segunda Guerra Mundial. Esta maquinaria estaba compuesta por algunos de los centros de investigación más prestigiosos del mundo.

Pero ¿cuál era el propósito de estos programas de modificación de la conducta? En 1945, John Rawlings Rees dijo a un grupo de psiquiatras del Ejército de Estados Unidos: “Si nos proponemos actuar a las claras y atacar los problemas sociales y nacionales de hoy, hemos de contar con psiquiatras a los que la psiquiatría basada únicamente en las instituciones no pueden proporcionar.

Debemos tener equipos de psiquiatras que puedan moverse y establecer contactos en determinadas áreas y en su zona particular”. La lógica de Rees era lograr una transformación completa de la sociedad mediante la selección, como una imitación de la llamada selección natural darwiniana. Tal como dice el investigador Lyn Marcus: “los métodos de Rees se apoyan, de manera total y consciente, en la destrucción de la vida mental de la sociedad mundial y en la marcha forzada hacia el sadismo universal”.

Como dijo Rees: «Las guerras no se ganan matando al adversario, sino minando o destruyendo su moral y conservando la propia». Una de las personas clave que practicaron las técnicas de modificación de la conducta fue Kurt Lewin, que fue el padre de la dinámica de grupos y uno de los primeros expertos que reclutó Rees. Lewin fue famoso por haber perfeccionado la técnica del «grupo carente de líder», desarrollada por los nazis y por haberla transformado en una arma contra la insurgencia.

La propuesta más significativa que hizo Lewin fue su concepción de «fascismo de rostro democrático». Un rasgo psicopatológico común en todos los movimientos fascistas es el infantilismo de sus planteamientos.

Lewin fue el primero en darse cuenta de que organizando grupos pequeños y aplicándoles reformas estructurales propias del fascismo, podrían inducir una ideología fascista en una población determinada. Lewin propuso que mediante el uso de técnicas de lavado de cerebro destinadas a ‹grupos pequeños», se podría establecer una forma de dictadura fascista más eficiente, que tendría la apariencia de una democracia. Utilizando tecnologías más modernas, es lo que parece está utilizando la extrema derecha para influir en determinados grupos.

Por otro lado tenemos las llamadas Psi-Ops, que consisten en hacer creer a un grupo de personas cualquier cosa, inculcarle ideas como si fueran propias, y plantear varios argumentos a fin de crear varios frentes y, de esta manera, dividirlos y enfrentarlos. Las victimas de estas operaciones encubiertas suelen fanatizarse, lo que se conoce como fanboy (hombre fanático), alguien que defiende una marca, una idea, un producto de moda, etc… de forma irracional, incoherente y violenta. Cuando detectan un peligro para el sistema, cuando las creencias de unas personas no están alineadas con las que propaga el propio sistema, se lanzan operaciones de este tipo con el fin de dividir y enfrentar a toda la disidencia, para facilitar que la divergencia finalmente sea afín al sistema. Esta es una guerra silenciosa pero también una guerra sucia y despiadada. Las Psi-Ops más comunes se basan en una idea que se desea propagar a través de distintas fuentes, en apariencia no relacionadas, con la finalidad de hacerlo viral. Como ejemplos tenemos las Psi-Ops de la Tierra Plana, del cambio climático, de los ovnis, de la negación del Covid19, del creacionismo/evolucionismo, etc. Asimismo tenemos que la introducción de las drogas en el mundo de los adolescentes ha servido para controlar y manipular en una fase vital fundamental.

Las drogas resultaron el medio más efectivo para provocar la inacción de la juventud, pues su uso continuado genera pérdida de autoestima, psicosis, depresiones, temores infundados, apatía, paranoias y otras enfermedades mentales, algunas irreversibles. Pero los jóvenes consumidores no son conscientes de la forma en la que son manipulados por los controladores sociales.

En sus orígenes se trataba del programa MK Ultra, iniciado cuando la firma farmacológica suiza Sandoz AG, propiedad de S.G. Warburg Co., desarrolló el Acido Lisérgico (LSD). James Paul Warburg fue consejero del presidente norteamericano Franklin Roosevelt y creó el Institute for Policy Studies. El resultado fue la contracultura del LSD de la década de 1960, la llamada «revolución de los estudiantes», que fue financiada por la CIA.

Esta contracultura del LSD generó un gran daño en la psique juvenil. La introducción de las drogas se apoyó en los grandes festivales de música rock como parte de un experimento social destinado a lavar el cerebro de los adolescentes.

Este es un ejemplo de cómo un acontecimiento lúdico y aparentemente inocuo, como un concierto de rock, era utilizado con fines perversos. Uno de los directores del proyecto Authoritarian Personality (Personalidad Autoritaria), el profesor de psicología R. Nevitt Sanford, desempeñó un papel fundamental en los experimentos realizados en las décadas de 1950 y 60 mediante el uso masivo de las drogas psicodélicas.

El proyecto fue el responsable de introducir posteriormente la contracultura de las drogas, el sexo y el rock entre la juventud. El Instituto Tavistock envió a Estados Unidos a muchos de sus mejores controladores en el periodo inmediato de la posguerra, para que trabajasen en proyectos secretos de control mental de la CIA y del Pentágono, entre ellos el proyecto MK-Ultra.

Mientras que el primer cable de telecomunicaciones transoceánico era capaz de manejar hasta 40.000 conversaciones telefónicas al mismo tiempo, actualmente la agencia de inteligencia británica GCHQ es capaz de procesar hasta seiscientos millones de llamadas al día. Todo ese contenido es almacenado en sus Data Centers, que son como las neuronas de la red, en donde se almacena la información sobre todos nosotros.

Allen Dulles, que era director de la CIA cuando esta inició el programa MK-Ultra, fue anteriormente jefe de oficina de la OSS, que fue la predecesora de la CIA, en la ciudad suiza de Berna, mientras duró toda la investigación sobre el LSD por parte de la empresa farmacéutica Sandoz.

Uno de los ayudantes de Allen Dulles era James Warburg, de la misma familia que contribuyó a fundar en 1963 el Institute for Policy Studies. Se calcula que se desarrollaron unos 149 proyectos dentro del programa MK-Ultra, básicamente orientados a la investigación de la modificación de la conducta, la hipnosis, los efectos de las drogas, la psicoterapia, los sueros de la verdad, etc… El programa MK-Ultra debía ocuparse de encontrar la forma de manipular la memoria humana.

El primer paso era habilitar al controlador para un acceso directo a la mente de alguna determinada persona, básicamente de un agente enemigo. En el segundo paso debían borrarse informaciones específicas de la memoria del sujeto, sustituyéndolas por nuevos recuerdos, con el objetivo de enviarlo de nuevo a su país sin que recordara que había sido interrogado ni si había revelado información sensible.

El tercer paso era más siniestro, ya que se trataba de programar al agente enemigo, u otro sujeto, para que realizara determinadas acciones sin saber quién había dado la orden ni las razones. Se sabe que en el psicoanálisis profundo el psiquiatra busca acceder a las capas del inconsciente del paciente a fin de obtener información sobre, por ejemplo, traumas sufridos en la infancia, con el fin de neutralizar los efectos de los mismos, reemplazando además ciertas pautas de conducta por otras nuevas.

En la actualidad las redes sociales se han revelado como una vía más fácil de influencia utilizando técnicas de control mental basadas en el exhaustivo estudio de sus potenciales víctimas y de su entorno. Tal como hemos dicho al inicio, las tecnologías actuales, especialmente Internet, permiten formas más sutiles para manipularnos a partir de todo lo que decimos, pensamos y hacemos. Tal como también hemos dicho antes, en Un mundo feliz (1932), Aldous Huxley imaginó una sociedad en la que la infelicidad y la agresión habían sido expulsadas de la humanidad mediante una combinación de ingeniería genética y condicionamiento psicológico.

En Los Persuasores Ocultos (1957) el periodista norteamericano Vance Packard explicó cómo algunos ejecutivos y políticos de Estados Unidos estaban empezando a utilizar métodos muy sutiles y prácticamente indetectables, basados en conocimientos de psiquiatría y ciencias sociales, con la finalidad de manipular el pensamiento, las emociones y la conducta de las personas. Uno de estos métodos es la estimulación subliminal, que consiste en la presentación de mensajes cortos, para estimularnos a consumir algún tipo de producto o a realizar algún tipo de acción, pero que son emitidos de una manera tan rápida que no somos conscientes de que los hemos visto.

Pero Vance Packard había descubierto también que las más poderosas corporaciones estaban investigando la utilización de una amplia variedad de técnicas de control sobre los humanos, pero sin el conocimiento de éstos. Puso al descubierto que determinadas empresas vendedoras trabajaban en estrecha colaboración con científicos sociales para conseguir que la gente comprase cosas que no necesitaban. Como ejemplo tenemos el caso de los expertos en aromas, que son capaces de operar sobre la mente con fragancias, engañando a nuestro cerebro a través de los sentidos.

Las empresas vendedoras estaban aprendiendo rápidamente cómo utilizar las inseguridades y debilidades de la gente, a fin de manipular sus pensamientos, emociones y conductas, pero todo ello sin que la gente se diese cuenta de que estaban siendo manipulados.

Vance Packard prologó su capítulo sobre la clase política con una preocupante cita del economista británico Kenneth Boulding: “Un mundo de dictadura no vista es concebible, utilizando las formas del gobierno democrático”. Esto es lo que, en cierto modo, ya estamos pudiendo observar actualmente. Y podemos observar que la mayoría de los pensamientos y emociones de los adolescentes ya son manipulados por profesionales del marketing.

Asimismo, los políticos tratan de influenciar en los votantes utilizando las nuevas tecnologías, especialmente las redes sociales: Pero actualmente solo estamos vislumbrando la punta del iceberg tecnológico, con lo que podemos preguntarnos, ¿qué pasaría si las nuevas técnicas de control fueran mucho más poderosas e indetectables que las que hemos tenido hasta ahora?

Lo más preocupante sería si las nuevas tecnología de control permitieran que un pequeño grupo ejerciera una gran influencia sobre la mayor parte de la gente. Desgraciadamente todo indica que esto ya está sucediendo actualmente. Una persona puede no percibir un determinado mensaje de forma consciente, pero sí de forma subconsciente o incluso inconsciente.

La mente consciente es la que nos permite tomar decisiones en determinados instantes en base al análisis. La mente subconsciente es la mente emocional, que crea fuertes enlaces neuronales hacia determinadas cosas o personas. Por su lado, la mente inconsciente es la más primitiva de todas, siendo la que supuestamente almacena todas aquellas experiencias vividas por nuestra especie en sus millones de años de existencia. Los mensajes subliminales, a los que antes nos hemos referido, pueden ser desde simples mensajes comerciales hasta mensajes que pueden cambiar la actitud de una persona. Pero, afortunadamente, los mensajes subliminales no producen un efecto duradero en el comportamiento, a no ser que estos mensajes estén permanentemente presentes.

Freud dijo que “los estímulos del sueño son transformados de manera simbólica antes de surgir en el sueño, sobre todo aquellos estímulos que amenazan al individuo“. El conocido como efecto Poetzl fue descrito en 1917 por el psicólogo de la Escuela Vienesa de Neurología y Psiquiatría Otto Poetzl (1877–1962). Poetzl observó que los pacientes con las áreas visuales del cerebro lesionadas tendían a desarticular las imágenes que les eran mostradas. Preguntados un tiempo después por lo que habían visto, transmitían una información parcial de aquellos elementos de la imagen que no tenían consciencia de haber visionado.

Al mismo tiempo observó, en sujetos sanos bajo el mismo experimento, que cuando se les pedía que dibujaran lo que habían visto, aquellos aspectos que sus dibujos no reflejaban aparecían más tarde cuando se analizaban los sueños producidos durante la noche. La conclusión de Poetzl fue que los elementos que no habían sido objeto de atención aparecían en sueños como una especie de estímulo subliminal. Así, concluyó que cuando no centramos nuestra atención en un estímulo supraliminal, este actúa como si fuera subliminal.

Este efecto es uno de los pilares sobre los que algunos publicitarios han construido las técnicas de publicidad subliminal. Estas estrategias se han utilizado para hacer llegar un mensaje que consiga aumentar las ventas de un producto sin que el receptor sea consciente de ello. Apenas unos milisegundos de exposición a un estímulo subliminal es más que suficiente para que nuestro cerebro registre los elementos que no hemos percibido de forma consciente. Posteriores experimentos demostraron que el efecto Poetzl no solo funcionaba con exposiciones de corta duración.

Las imágenes que tenían objetos camuflados y se mostraban por tiempo más prolongado generaban también el efecto Poetzl. Los psicólogos Wolitzky y Klein llevaron a cabo un experimento en 1966 que lo demostró. Es conocida la imagen en la que se muestra un pato formado por los contornos de las ramas de un árbol, que actúa como figura perceptualmente dominante.

La figura del pato que no percibieron de forma consciente influyó mucho en cómo describían el contenido de imágenes posteriores que se les mostraron. Está técnica de estímulos camuflados se ha utilizado ampliamente en publicidad, a sabiendas de que estos mensajes se hacen efectivos en sueños o en cualquier momento de las semanas posteriores a la exposición.

Poetzle indicó que los seres humanos excluyen de sus sueños los datos percibidos de manera consciente, por lo que dedujo que el contenido de los sueños estaba compuesto en esencia de información percibida subliminalmente.

La mente se protege de la información que podría ser amenazadora para ella, por lo que esta información es depositada en el subconsciente e incluso en el inconsciente, y tiene que ser transformada en inofensiva antes de ser aceptado de manera consciente. Durante las sesiones de psicoterapia, el análisis del sueño se basa en la interpretación de esta transformación de la información en el subconsciente para que el paciente pueda aprender a vivir con menor incomodidad, especialmente cuando del inconsciente vienen recuerdos penosos.

Discípulos de Poetzle comprobaron que los ojos humanos hacen cerca de 100.000 fotogramas diarios, pero solamente una pequeña parte de estos fotogramas se experimentan de forma consciente. Parece que el contenido que se ha percibido subliminalmente es aislado y transformado para su posterior reproducción en los sueños, como si los estímulos inducidos de modo subliminal actuasen con un tipo de “bomba de tiempo” sobre el comportamiento humano, en que un individuo pudiese realizar actos que se le han indicado o programado previamente sin ningún conocimiento de las razones por las qué se está haciendo. James Vicary, publicitario estadounidense, mostró en 1957 el taquistoscopio, una máquina que servía para proyectar en una pantalla mensajes invisibles pero que podían ser captados por el subconsciente. Durante la proyección de una película aparecían fotogramas con mensajes como: “¿Tienes hambre? Come palomitas. ¿Tienes sed? Bebe Coca-cola“. Según Vicary, las ventas de dichos productos se dispararon.

Su teoría fue recogida por Vance Packard en el libro Las formas ocultas de la propaganda, que impactó en las autoridades estadounidenses, por lo que la CIA empezó a estudiar su utilización. Las técnicas científicas para medir y estudiar la reacción conductual de las personas ante determinados mensajes son una herramienta para vender productos, potenciar candidatos electorales, proyectos políticos, normas sociales, etc…

Según Google, sus Data Center consumen unos 260 millones de vatios, una cuarta parte del consumo energético de una central nuclear. Pero esos son sus números y nos los tenemos que creer. Estos Data Centers, con sus múltiples y potentes servidores, sus cables, sus unidades de almacenamiento masivo y sus circuitos de refrigeración, tienen el mismo nivel de protección de datos que el propio Pentágono. Internet crece a una velocidad de un exabyte al día, que equivale a más de un millón de terabytes.

El centro que ha construido la Agencia Nacional de Seguridad (NSA) norteamericana en el desierto de Utah será capaz de contener un yottabyte de información, el equivalente a 1.000 zettabytes y aproximadamente a 1,1 ×1015 gigabytes.

Y las capacidades de almacenamiento siguen en continuo aumento. Pero el centro de la NSA en Utah es solo el segundo más grande del mundo. Le supera el Range International Information Hub de Langfang, en China, que muestra el fuerte crecimiento tecnológico de este país, pero que aún emplea tecnología de IBM.

La principal misión de todos estos Data Centers es procesar «toda forma de comunicación, incluyendo los contenidos de correos privados, conversaciones telefónicas, búsquedas en Internet y todo tipo de datos personales: tickets de párking, itinerarios de viaje, compras con tarjeta y otras menudencias virtuales».

Aparte de las grandes agencias de espionaje, Google, Facebook, Apple, Amazon y Microsoft figuran entre estos poseedores de grandes Data Centers. Toda comunicación pasa por al menos uno de estos grandes Data Centers, por lo que todas esas compañías y sus colaboradores, clientes y gobiernos, lo saben todo de nosotros. Y así seguirá siendo mientras los mercados, la legislación y el código del software permitan que se ayuden y protejan unos a otros, a expensas de nuestra privacidad.

El neuromarketing consiste en la “aplicación de técnicas pertenecientes a las neurociencias, en el ámbito de la mercadotecnia“, estudiando y experimentado los efectos interactivos que la comunicación produce en el cerebro humano, con el objetivo de predecir y condicionar la conducta del potencial consumidor.

El neuromarketing utiliza mediciones biométricas, como actividad cerebral, ritmo cardíaco, respuesta galvánica de la piel, etc…, de los sujetos estudiados a fin de obtener conclusiones, y sobre la base de esas conclusiones planificar campañas publicitarias para lograr el consumo de productos y servicios a gran escala.

El principal instrumento que se utiliza en el campo de experimentación en esta disciplina son las Imágenes por Resonancia Magnética Funcional (FMRI). Valiéndose de estas imágenes los científicos pudieron establecer principios de acción-reacción que experimenta la gente frente a una determinada comunicación.

Las investigaciones revelaron que la decisión de comprar o no un producto o servicio determinado no es racional, sino que deriva del inconsciente. La resonancia magnética funcional da una clara indicación de lo que sucede en la mente del consumidor y qué reacciones pueden producir ciertos mensajes, a partir de su activación en determinadas áreas del cerebro.

Según el Grupo Omnicom, el neuromarketing es una herramienta que, “planifica las campañas de publicidad basándose en los principios de organización mental de los seres humanos. Cada objetivo de comunicación provoca la activación de determinadas zonas del cerebro“.

Las grandes agencias que utilizan estas técnicas tienen identificados varios modelos de comunicación que se relacionan con determinadas zonas del cerebro humano. Según los expertos, a la hora de planificar las campañas hay que cuidar que para cada objetivo comunicativo se estimule la parte adecuada del cerebro. Por medio de escáneres cerebrales, aplicados a un grupo muestra de personas, las grandes empresas intentan determinar qué parte del cerebro se activa frente a determinada publicidad y mediante qué mensajes se activa la decisión de compra para un determinado producto.

En este tipo de investigación de mercado a nivel neurológico, los participantes deben colocarse una gorra provista de sensores que registran la actividad cerebral, al tiempo que la persona observa la publicidad de diferentes productos y servicios. El estudio intenta medir la respuesta emocional, la atención y la memoria del participante.

La electroencefalografía (EEG), una exploración neurofisiológica que se basa en el registro de la actividad cerebral, permite a los investigadores observar los impulsos eléctricos en la corteza cerebral. La EEG se emplea frecuentemente en el diagnóstico de enfermedades como la epilepsia. Sabemos que actualmente la actividad cerebral puede ser digitalizada y representada instantáneamente en gráficos.

Los críticos de estas técnicas, aunque reconociendo sus beneficios, afirman que, mediante efectos subliminales pueden crear dependencia emocional a determinados productos. Según el diario francés Le Monde, las técnicas del neuromarketing son la última versión en la venta de productos mediante la percepción subliminal, que “impregna un cerebro de publicidad sin que la persona pueda darse cuenta“. Pero es una herramienta que trasciende el mercado publicitario y puede utilizarse con otras finalidades más perversas.

Las técnicas exploratorias indagan en las reacciones emocionales, como los miedos y los deseos, que los individuos tienen registrados en sus mentes. Pero así como estas técnicas permiten potenciar el consumo de productos, también sirven para potenciar a escala masiva candidatos electorales, normas sociales impuestas por el sistema, etc…. Después de unos atentados ocurridos en Londres, las cadenas televisivas y los grandes diarios escribían portadas con contenidos tales como “Los ataques terroristas en Londres desatan el temor mundial“.

Estas portadas iban acompañados de imágenes dramáticas, con el caos y el terror reflejados en los rostros de las personas que lograron sobrevivir a los atentados. Esas imágenes y titulares fueron repetidos continuamente mientras los analistas repetían las consignas de “miedo al terrorismo“.

Distintos experimentos con técnicas de exploración cerebral, efectuados en Estados Unidos, demostraron que la recreación en imágenes, titulares y sonidos de los actos terroristas producía reacciones de miedo y rechazo paralizante en el cerebro de los participantes. Sobre la base de estos experimentos, se elaboraron luego las estrategias para la “guerra contraterrorista“, impuesta a la población como un recurso para terminar con la “amenaza terrorista“.

Algoritmos de IA de Google deciden qué páginas web incluir en los resultados de búsqueda, y cómo clasificarlas. Pero saber qué algoritmos utiliza Google es uno de los secretos mejor guardados en el mundo. El buscador de Google se ha convertido en el principal recurso que utilizamos todos nosotros para acceder a prácticamente todo el conocimiento, y todo ello de forma casi instantánea.

Además selecciona que información coloca en las primeras posiciones de la lista que nos muestra en respuesta a nuestra búsqueda. Se ha evidenciado que más del 90% de nuestros clicks se centran en los 10 primeros elementos que se presentan en la primera página de los resultados, constatándose que pocas personas miran otras páginas de resultados, a pesar de que el número total de posibles resultados a menudo supera los millares, lo que implica que probablemente contienen gran cantidad de información que rechazamos.

Los algoritmos de IA de Google deciden cuáles, entre los millones de páginas web, se incluirán en los resultados de búsqueda, y también cómo se clasificaran. En 2013, un experimento realizado por el Instituto Americano para la Investigación del Comportamiento y Tecnología, en Vista, California, revelo que hasta un 48,4% de personas apoyaban al candidato político mejor clasificado en el motor de búsqueda, y ello a pesar de que el 75% ciento de las personas que formaban parte de la prueba parecían ser conscientes de que los resultados del motor de búsqueda eran sesgados. Se había descubierto el llamado Efecto de la Manipulación de Motores de Búsqueda, con gran impacto en el comportamiento de la gente.

Actualmente Google no tiene competencia como buscador y la gente confía en sus resultados de búsqueda, creyendo que el algoritmo de IA de Google es objetivo e imparcial. Este alto nivel de confianza, combinado con la falta de competencia, pone a Google en una posición única para influir en la gente, incluyendo las elecciones norteamericanas.

Aún más grave es que el negocio de la búsqueda no está regulado, por lo que Google podría favorecer a cualquier candidato sin violar ninguna ley. Y a medida que Internet aumenta su penetración a nivel mundial, este poder de Google es cada vez mayor en todo el mundo, tal vez con la excepción de China, que con Baidu tiene su propia tecnología para la misma finalidad. Google tiene el poder de influir significativamente en las elecciones de cualquier país sin que nadie sea consciente.

Nos podemos preguntar si los medios de comunicación social son una amenaza para la democracia. ¿Qué ocurriría si estas tecnologías fuesen mal utilizadas por las empresas que las gestionan?

Robert M. Bond, profesor de ciencias políticas en la Universidad Estatal de Ohio, en un estudio publicado en la revista Nature en 2012 explica como en las elecciones en 2010 en Estados Unidos, Facebook envió recordatorios para ir a votar a más de 60 millones de sus usuarios. Los recordatorios provocaron que unas 340.000 personas votaran, mientras que sin el recordatorio de Facebook se habrían abstenido de votar. Jonathan Zittrain, profesor de derecho internacional en la Universidad de Harvard, señaló en Nueva República que, dada la enorme cantidad de información que ha recopilado sobre sus usuarios, Facebook podría fácilmente enviar dichos mensajes sólo a las personas que apoyan a un partido o candidato en particular, y que, al hacerlo, podrían fácilmente darle la vuelta a los resultados electorales, todo ello sin que nadie supiese que ello había ocurrido. La actual legislación no prohíbe a Facebook enviar anuncios selectivamente a determinados usuarios. Y, de hecho, la publicidad dirigida selectivamente es la forma en que Facebook basa su negocio. Durante un período de una semana, a 689.000 usuarios de Facebook se les enviaron noticias que contenían o bien un exceso de términos positivos, o un exceso de términos negativos, o ninguno.

Los de los términos positivos posteriormente utilizaron términos ligeramente más positivos en sus comunicaciones, mientras que los de los términos negativos utilizaron términos un poco más negativos en sus comunicaciones. Esto demostró que los estados emocionales de la gente podrían ser manipulados deliberadamente, a una escala masiva, por una empresa de medios de comunicación social, como lo es Facebook.

Los usuarios de Gmail, que son mayoría, no son generalmente conscientes de que Google almacena y analiza todos los correos electrónicos que escribimos, incluyendo los borradores que nunca se envían, así como todo el correo electrónico entrante que recibimos. Si Google quisiera influir, por ejemplo, en un proceso electoral, podría identificar sólo aquellos votantes que están indecisos.

Entonces podrían enviar mensajes personalizados que favorecieran a un determinado candidato, pero sólo a aquellas personas indecisas. Sabemos que las formas extremas de seguimiento son elementos esenciales de todas las tiranías y la tecnología lo está haciendo más fácil que nunca, con el seguimiento y la consolidación de los datos de vigilancia y seguimiento.

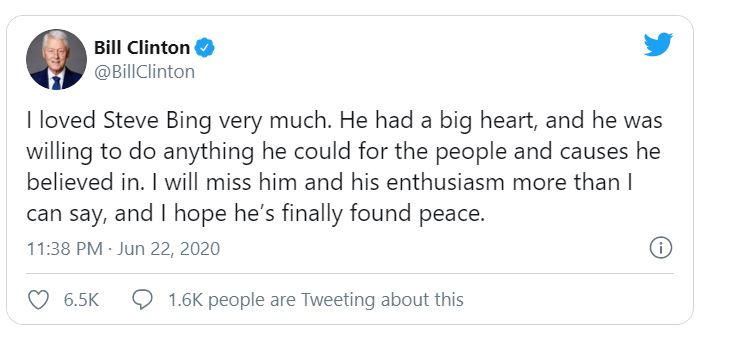

En 2020, China puso en marcha un ambicioso sistema de vigilancia, con una gran base de datos en la que múltiples clasificaciones de todos sus millones de ciudadanos estarán registrados para facilitar el acceso a dichos datos por parte de los funcionarios. De manera inmediata sabrían si alguien había cometido algún delito o falta, o si había utilizado blogs en Internet que se considerasen inapropiados para el régimen.

Como dijo Edward Snowden, antiguo empleado de la CIA y la NSA, que huyó a Rusia después de publicar documentos clasificados, nos estamos moviendo rápidamente hacia un mundo en el que los gobiernos y las corporaciones están recogiendo enormes cantidades de datos sobre cada uno de nosotros todos los días, con pocas o ninguna legislación eficaz a nivel mundial que ponga límites a la utilización de estos datos. Cuando se combina la recolección de datos con el deseo de controlar y manipular, las posibilidades que se ofrecen son casi infinitas.

La tecnología ha hecho posible manipulaciones indetectables de poblaciones enteras, más allá de las normas y leyes vigentes. Estamos viviendo en un mundo en el que un pequeño grupo de empresas de alta tecnología, muchas veces trabajando estrechamente con los gobiernos y sus servicios secretos, no sólo están monitoreando la mayor parte de nuestra actividad, sino que también están controlando cada vez más, de forma indetectable, lo que pensamos, sentimos, hacemos y decimos.

Por desgracia, y a pesar de sus innegables beneficios, la tecnología que ahora nos rodea no es una tecnología inofensiva, ya que ha posibilitado manipulaciones no detectables y no rastreables de poblaciones enteras, manipulaciones que no tienen precedentes en la historia humana y que actualmente se encuentran fuera del alcance de las normas y leyes vigentes. Los nuevos manipuladores ocultos son más poderosos y con menos escrúpulos de lo que Vance Packard jamás imaginó. Los últimos años hemos sido inundados con noticias falsas y con desinformación.

Debemos ser conscientes de que el hecho de distorsionar la realidad y fabricar el consenso público se ha convertido en una verdadera ciencia. Edward Bernays (1891 – 1995), publicista, periodista e inventor de la teoría de la propaganda, fue pionero en usar la ingeniería social a través de los medios de comunicación. Bernays se basó en los trabajos de científicos, como el psicólogo social francés Gustave Le Bon, para crear técnicas que apelaban a las emociones subconscientes de la gente, en oposición a la participación de la gente en el debate racional e intelectual.

Los principios que Bernays utilizó han influido drásticamente en el crecimiento de nuestra cultura, pero a cambio de irrumpir con las técnicas de control mental y de propaganda. Vemos que numerosos movimientos sociales son utilizados para crear un relato de caos social, racismo, división y protesta política. Sharyl Attkisson, que fue periodista de investigación en CBS News, explica la táctica conocida como “astroturfing“, que se basa en falsos movimientos de base: “Astroturf implica una perversión de las bases. Es cuando los intereses políticos, corporativos u otros especiales disfrazan y publican blogs, abren cuentas de Facebook y Twitter, publican anuncios, cartas al editor, o simplemente envían comentarios en línea, para tratar de engañar, haciendo pensar que quien está hablando es un movimiento independiente o de base“.

Estos métodos se utilizan para dar a la gente la impresión de que existe un amplio apoyo para un determinado programa, cuando en realidad no es cierto. Tácticas de astroturf también son utilizadas para desacreditar a aquellos que no están de acuerdo con ciertos programas. Entre las tácticas de astroturf que describe Attkisson, tenemos, entre otras, la creación de una presencia en los medios sociales, o la financiación secreta de organizaciones supuestamente sin ánimo de lucro para tener presencia en la web.

Los mensajes subliminales, a los que ya nos hemos referido, son un elemento básico en el control mental. Al ser bombardeados en nuestro subconsciente con esta información oculta a la consciencia, puede ser activada la parte emocional y la persona afectada puede ser inducida a procesos como el miedo o la atracción hacia un determinado producto.

Una persona puede no darse cuenta conscientemente de por qué comienza a sentirse más atraída por ciertos estilos de vida o productos, pero la atracción es real y se materializa en sus elecciones personales. Los anuncios subliminales son utilizados como una técnica, no sólo para aumentar las ventas sino que también se utilizan para desviar hacia determinados comportamiento.

Un hacker australiano llamado Nik Cubrilovic descubrió que el sistema de Facebook toma nota de todas las actividades de los usuarios aprovechando el botón de «Me gusta», que utilizamos en nuestras compras y comentarios.

Claude Elwood Shannon (1916 – 2001), famoso matemático, ingeniero eléctrico y criptógrafo estadounidense, recordado como «el padre de la teoría de la información», nos dice lo siguiente: “Hay tres maneras de proteger un mensaje. La más elemental es no mandarlo, aunque entonces no podemos hablar de comunicación sino de secretos. La segunda es convertir el mensaje en algo ilegible; eso es criptografía.

La tercera se llama estenografía y consiste en camuflar el mensaje, haciéndolo desaparecer dentro de otro mensaje“. En Internet, la criptografía se ha convertido en la única herramienta efectiva, aunque compleja de llevarlo a la práctica, para protegerse de la vigilancia a la que estamos sometidos. Como dice Claude Shannon, el enemigo conoce el sistema, por lo que tendríamos que conocerlo mejor que él, lo que en la práctica es muy difícil.

En un mundo cada vez más digitalizado, la contraseña es el único muro que podemos poner entre nuestra privacidad, nuestras comunicaciones, nuestro dinero y nuestros sistemas de seguridad con respecto al resto del mundo. Pero la mayoría de la gente sigue utilizando contraseñas fáciles de hackear, ya que utilizar contraseñas seguras no es tarea fácil ni cómoda.

En un documental del 2011, titulado Programming the Nation, Jeff Warrick, cineasta y productor de medios digitales, proporciona ejemplos de cómo los mensajes y otras técnicas subliminales son utilizados en la publicidad y otros medios para reforzar las normas culturales y programas sociales, tales como el consumismo.

Estas técnicas podrían estar contribuyendo a problemas como la obesidad, la anorexia y otros trastornos de la alimentación, pero también a aceptar limitaciones en las libertades con la escusa de la actual guerra contra el terrorismo. En la película, Warrick explica cómo estas técnicas han condicionado al público en Estados Unidos a aceptar ciertos estilos de vida, principalmente a través de mensajes subliminales en los anuncios, los programas de televisión, o las películas. Los efectos de dichas técnicas pueden observarse en que la gente compra las mismas cosas, come el mismo tipo de comida, viste el mismo tipo de ropa, y comparte ciertos valores.

Pero para que estas técnicas sean efectivas, la gente no debe ser consciente de que está siendo manipulada. Estamos llegando a un nuevo escalón evolutivo en el cerebro humano, que se podrá replicar posiblemente en un próximo futuro en las máquinas robóticas dotadas de algoritmos de IA.

Casi cualquier habilidad física y técnica humana pueden mejorarse con las nuevas tecnologías. Todo indica que el desarrollo de sistemas de Inteligencia Artificial ejercerán de futuros entrenadores de la propia inteligencia humana.

Un bot (derivado de robot) es un programa informático, basado en algoritmos de IA, que efectúa automáticamente tareas repetitivas a través de Internet, cuya realización por parte de una persona sería imposible o muy tediosa. Algunos ejemplos de bots son los rastreadores web de los motores de búsqueda de Internet, que recorren los sitios web de forma automática y recopilan información de los mismos de manera mucho más rápida y efectiva de lo que lo haría una persona.

Los bots “maliciosos” se utilizan, por ejemplo, para recopilar direcciones de correo electrónico con fines publicitarios, para hacer copias masivas no autorizadas de contenidos web o para espiar de manera sistemática las vulnerabilidades de software de los servidores con el objetivo de penetrar en ellos.

En las redes sociales, los bots se utilizan para simular la interacción humana, hinchando artificialmente el número de visitas o seguidores, o automatizando respuestas para posicionar mensajes o influir en debates. Los denominados bots conversacionales son sistemas de inteligencia artificial que simulan una conversación con una persona, cuando en realidad es un tipo de robot utilizando el lenguaje natural. Los bots malignos mantienen su porcentaje de tráfico, que ronda el 30% del tráfico web global.

Quizá los más utilizados sean los spammers, llevando a cabo una competencia del posicionamiento desleal, encargándose de crear y propagar contenido basura en comentarios de blogs y webs competidoras o generando links masivos y falsos. La compañía Damballa, especializada en seguridad, ha hecho público un informe relacionado con la infección de los ordenadores corporativos por los distintos tipos de malware (programas maliciosos).

En él se indica que uno de cada veinte equipos está infectado por bots malignos, y tan sólo el 53% de estas secuencias de código es detectada por los antivirus el primer día en que aparece. Ello se puede convertir en grave problema en el momento de que alguno de estos códigos maliciosos sea lo suficientemente peligroso como para propagarse sin control.

¿Cuál será el futuro de la industria tecnológica y de los videojuegos en relación a las técnicas de control mental? De hecho la tecnología que interpreta los impulsos de nuestra mente y los traduce en acciones de una computadora ya ha sido probada con éxito.

Hay que reconocer que su aplicación a personas discapacitadas, reduciendo sus limitaciones mediante electrodos conectados a sus cabezas, es realmente impresionante. De todos modos la idea de que para poder controlar algún aparato con la mente, como una computadora, se necesitan múltiples electrodos y sensores conectados a nuestro cerebro, solo es cierto en parte.

En realidad los sensores se encargan básicamente de recoger la información que nuestro cerebro transmite en forma de ondas cerebrales. Luego a los cables y el software les corresponde transformar esta información de nuestra mente y traducirla en instrucciones para un determinado aparato, por ejemplo, para mover un determinado objeto. Existen cuatro tipos de ondas cerebrales. Estas ondas no son más que las señales eléctricas de nuestra actividad mental.

La primera onda es la llamada Beta, que aparece cuando hacemos un uso intensivo de nuestro cerebro al estudiar o concentrarnos en algo. Posee una frecuencia que oscila entre los 15 y 40 hercios, unidad de frecuencia para medir ondas y vibraciones electromagnéticas. La Beta es sin duda, de las cuatro, la más intensa. La segunda onda es la Alfa, que aparece justo al contrario que las Beta, es decir, con la inactividad. Tienen una mayor amplitud y los ciclos son de entre 9 y 14 hercios.

Cuando terminamos de hacer un ejercicio, aparece el estado Alfa, del mismo modo que cuando estamos relajados o tranquilos. La tercera es la onda Theta, con una mayor amplitud de onda y una frecuencia de entre 5 y 8 hercios. Estamos en esta fase mental cuando entramos en un estado profundo de meditación. Otra forma de interpretarlo es cuando una persona está soñando despierta o imaginándose algo. Las mejores ideas nos llegan cuando estamos en el estado Theta.

Por último, y no por ello menos importante, nos encontramos con el tipo de onda Delta. Ésta es la que menos frecuencia tiene, entre 1.5 y 4 hercios, y aparece cuando tenemos un sueño profundo. Cuando despertamos de un sueño prolongado, experimentamos el paso de la fase Delta a la Theta, luego a la Alfa y finalmente a la Beta.

Es necesario entender estos tipos de ondas cerebrales para poder desarrollar las aplicaciones con el software y el hardware necesarios para interpretar y traducir este tipo de ondas. Por ejemplo, Sega, empresa japonesa desarrolladora de software y hardware en el campo del entretenimiento, así como la empresa especializada NeuroSky, lanzaron hace unos años el Epoc, un dispositivo con forma de casco que permitía leer nuestras ondas cerebrales.

Contaba con unos sensores, un giroscopio, unos captores y el software necesario. Los sensores se encargaban de recoger la información y los captores de interpretarla. Así, el casco detecta cualquier estado de ánimo y hasta expresiones faciales. Square Enix, compañía japonesa desarrolladora y distribuidora de videojuegos, especialmente conocida por sus videojuegos de rol, también está desarrollando esta tecnología, e incluso IBM ya presentó un nuevo juego totalmente funcional.

Se trataba de un videojuego en que, por ejemplo, se marchaba por un camino y se llegaba ante una puerta cerrada. Tras buscar la cerradura, que era una palanca, se activaba solo pensando en ello. En este tipo de videojuegos existe una relación directa entre el pensamiento del jugador y la acción que se muestra en la pantalla. Pero apenas estamos viendo la punta del iceberg, porque los captadores y electrodos leen la información de nuestra mente y la transmiten al aparato o consola en una única dirección.

El siguiente paso es que esa dirección sea en ambos sentidos. De esta forma, no sólo le diremos con la mente al videojuego que, por ejemplo, queremos pelear con nuestro rival, sino que el juego nos transmitirá sensaciones que parecerán reales. !Imaginemos una utilización maliciosa de esta tecnología! Nadie sabe qué futuro nos brinda el control mental.

No se sabe si las principales compañías de videojuegos lo usarán en un futuro o si se integrará en los sistemas operativos. Lo que sí es cierto es que se están dando unos pasos agigantados en este campo, y que cada vez más la ficción se está haciendo realidad.

Volviendo al tema de las contraseñas, los estándares de seguridad nos dicen que debe tener ocho caracteres o más, y que debe incluir una mezcla no significativa de letras y otros caracteres, que pueden ser números y símbolos.

Es importante el concepto de «no significativa», ya que cuanta más información contenga la contraseña, como el nombre de alguien conocido, una fecha de cumpleaños, etc…, más posibilidades hay de que alguien con intenciones maliciosas la descubra. Hay que tener presente que mucha gente pone muchísima información en sus redes sociales, como Facebook, que otros pueden aprovechar.

Pero evidentemente la contraseña que utilicemos la tenemos que recordar, ya que de nada nos serviría si no la recordásemos o la tuviésemos que anotar en algún sitio. Por ello es importante aprender a memorizar contraseñas seguras. Los hackers que se dedican a descubrir contraseñas usan bases de datos con millones de combinaciones conocidas.

Asimismo se recomienda utilizar contraseñas distintas para cada servicio que utilicemos, como Facebook o Instagram. Por comodidad y para recordarla, la mayoría de los usuarios repite la misma contraseña para todos los servicios que usan. Es cierta la dificultad adicional de acordarse de varias contraseñas. Por ello, los principales navegadores ofrecen como solución una contraseña maestra, en que nosotros elegimos esta contraseña maestra y el navegador genera automáticamente una contraseña distinta para cada servicio.

El principal problema de este método es que si alguien consigue acceder a esta contraseña maestra tendrá acceso a todo. También sería deseable cambiar las contraseñas con cierta frecuencia para reducir las posibilidades de que alguien acabe descubriéndolas. Asimismo no deben compartirse las contraseñas. Una contraseña que conoce otra persona podemos considerarla una contraseña vulnerable, por lo que tendríamos que cambiarla.

El correo electrónico es todavía una manera generalizada para comunicarse. Cuando enviamos un correo sin haberlo protegido primero, tanto la contraseña como el contenido del correo salen a la red como un texto perfectamente legible.

Cualquiera que tenga las herramientas adecuadas puede capturar la información y leerla fácilmente. Por ello, siempre que sea posible y en función de lo delicada que sea la información, se deberían usar protocolos de transferencia de datos seguros, como SSL. Pero hay que tener en cuenta que cuando enviamos un e-mail, la conexión que establecemos es solamente entre nuestro ordenador y el servidor de correo, por lo que nuestro protocolo de transferencia de datos seguros (SSL) solo protegerá hasta el servidor de correo.

La mejor manera de asegurar la privacidad de nuestros mensajes es combinar SSL con un programa de cifrado eficiente. Pero el único correo totalmente seguro es el que no hemos enviado. Entonces, sabiendo que todos los correos contienen información útil sobre quién lo envía, si tenemos que enviar información delicada, lo que deberíamos hacer sería limitar esa información al mínimo posible.

De hecho, si queremos transmitir información y no queremos que nadie pueda interceptarla, ¡deberíamos hacerlo sin conectarnos a la red! Ahora bien, si no tenemos otra opción que comunicarnos a través del correo electrónico, tendremos que tener en cuenta si queremos proteger nuestra identidad.

Una opción son los correos de usar y tirar, al final de cuya existencia no solo desaparece su contenido sino también la cuenta de correo desde la que se envió un determinado mensaje. Es el formato apropiado si, por ejemplo, queremos enviar información que debe mantenerse privada, manteniendo además el anonimato.

Pero antes de mandar un correo de este tipo, debemos recordar que nuestro nombre es solo uno de los muchos datos que pueden desvelar nuestra identidad, ya que, aunque el receptor no sepa quiénes somos, la compañía que ofrece el servicio sí que lo sabe. Por ello, si necesitamos una absoluta privacidad de nuestras comunicaciones, como sucede con periodistas de investigación, disidentes políticos, etc…deberán adoptarse las precauciones adecuadas.

Para que un correo sea lo más anónimo posible, no podemos mandarlo desde un lugar con el que se nos pueda identificar, como desde nuestra casa, nuestro lugar de trabajo o desde un cibercafé donde vayamos frecuentemente. Tampoco se recomienda emplear un ordenador que estemos utilizando para otros propósitos. Mandar correos en lugares públicos implica pasar lo más desapercibido posible y crear un correo temporal en un servicio de correo de usar y tirar.

Algunos cibercafés habilitan las webcams para que vigilen sin ser vistas, como medida de precaución, por lo que habría que evitarlos. También es importante que mientras estés allí no te pongas a navegar por la red o accedas a una red social. Asimismo, antes de marcharse habría que limpiar bien el caché del navegador y eliminar cookies e historial de navegación.

En todos los servicios de internet y de redes sociales que se ofrecen de forma gratuita no somos el cliente sino el producto. La mayoría de los servicios, como los de Gmail están en la Nube, lo que significa que nuestro buzón de correos está guardado junto con otros millones de buzones en un centro seguro, secreto y remoto, al que llamamos Data Center. Google procesa e indexa todos los correos que gestiona a fin de vendernos publicidad personalizada.

El concepto de indexar significa que nuestro nombre o nuestros temas de conversación pueden aparecer en resultados de búsquedas, pero no solo en Google sino en otros contextos, todo ello bajo los acuerdos de usuario que nunca leemos y que aceptamos, que no solo permiten a la empresa de servicios el acceso indiscriminado a nuestros correos y conversaciones, sino que también se reservan el derecho a venderlo y compartirlo con terceros. La Patriot Act, que forma parte de la legislación antiterrorismo norteamericana que surgió a partir del 11-S, establece que el gobierno estadounidense y sus aliados pueden exigir acceso ilimitado a cualquiera que no sea ciudadano estadounidense sin que su proveedor pueda oponerse o avisar a su cliente. Muchos piensan que servicios como Gmail tienen la ventaja de esconderles entre la multitud de usuarios. Pero la multitud ya no es un obstáculo en la era de los superordenadores.

Actualmente la NSA está construyendo un Data Center con capacidad de entre 3 y 12 exabytes. Esta capacidad de monitorizar y almacenar todas las comunicaciones se combina con su software de procesamiento de datos, que incluye programas de IA que, por ejemplo, reconocen el «estilo» de un usuario cuando escribe o bien la cara de una determinada persona en un vídeo de seguridad.

Cada vez que usamos uno de esos servicios, como los de Google, su base de datos recoge información de nuestra localización, nuestro sistema operativo y de otras actividades. Google guarda al menos una copia de todos y cada uno de los correos que se envían, reciben y borran cada uno de sus usuarios. Pero cuando borras algo en un servicio online, lo único que hacemos es ponerlo fuera de nuestro alcance, ya que en la Nube nada se pierde ni desaparece.

La solución a la mayoría de todos esos problemas es cifrar el correo antes de que salga de nuestro ordenador. Pero encriptar correos es más complicado que no hacerlo. Por ello, si alguien necesita proteger sus comunicaciones por razones de gran importancia que, por ejemplo, pueden afectar a la fuente de una información delicada, esa dificultad ya no es tan grande. La manera más popular de proteger nuestra correspondencia es usar criptografía de clave pública, en la que cada usuario tiene dos claves, una privada y una pública, que son personales e intransferibles, pero mientras la pública sirve para encriptar mensajes, la privada sirve para descifrarlos. Para poder escribir correos cifrados, la persona que envía un mensaje utiliza la clave pública de su interlocutor, mientras que este utiliza su propia clave privada para descifrarlo. Esta última es secreta y está protegida por una contraseña, lo que garantiza que nadie más que la persona a la que está dirigido el mensaje pueda leerlo. Como vemos, para enviar un correo cifrado a una o varias personas necesitamos tener la clave pública de cada una de ellas y cada una de ellas necesita tener nuestra clave pública para responder. Para un periodista de investigación, tener una clave pública indica que se toma en serio a sus fuentes, ya que las protege. Una clave criptográfica muy segura, que solo tiene sentido para quienes manejen información muy delicada, puede llegar a ser bastante grande y, en teoría, cuanto más grande, más segura, pudiendo variar entre los 384 a los 4096 bits.

Según cálculos de Arjen Lenstra y Eric R. Verheul, creadores de un algoritmo de cifrado llamado XTR, una clave criptográfica de 2048 bits aguantaría un ataque de los más poderosos, como la NSA, durante unos seis años.

Contra el resto del mundo, pero no con servicios de inteligencia, como la NSA o su equivalente inglesa GCHQ, podría bastar una clave criptográfica de 1024 bits. Pero perder la clave privada no significa solo que nuestros nuevos correos están expuestos, sino que toda la correspondencia que haya sido cifrada hasta entonces estará comprometida.

De todos modos hay muchas maneras de descubrir la identidad de alguien y que no tienen que ver con la tecnología. Muchas son de sentido común, como las referencias en los mensajes a noticias locales o detalles geográficos, así como los comentarios sobre personas conocidas de nuestro entorno directo, referencias familiares, anécdotas personales, etc….

Tampoco podemos usar palabras o números que puedan identificarnos. Pero, sin embargo, la pista más peligrosa que podemos dejar es el estilo de escritura, una de esas cosas que normalmente solo son visibles para un algoritmo de IA. El estilo es una preferencia por ciertas palabras, por ciertos tiempos verbales, por la manera de puntuar, etc…. A menudo basta con leer un texto para adivinar a qué generación pertenece el autor.

En efecto, el estilo no es más que un uso característico del lenguaje y hay software específico, especialmente basado en la IA, que es capaz de peinar la red en busca de esos patrones, a fin de identificar al autor.

Visitar una página web, mandar un correo o seleccionar «Me gusta» es empezar una conversación en la que enviamos y recibimos paquetes de datos. Pero, aunque parezca instantánea, la comunicación no es directa; sino que entre el servidor de la web y nuestro ordenador hay muchos ordenadores involucrados, en cada uno de los cuales registran datos que nos identifican. Cuando nos conectamos a una red wifi pública, nuestra tarjeta de red se comunica con el router y este manda los mensajes a la red.

Cuando no estamos solos, como ocurre en cibercafés, universidades y salas de prensa, en resumida cuenta, en wifis compartidas o públicas, los datos pueden ser capturados fácilmente por alguien familiarizado con el ataque Man-in-the-Middle, que es un método que sólo necesita que el atacante se sitúe entre las dos partes que intentan comunicarse, como nuestro ordenador y el router que utilizamos en, por ejemplo, un cibercafé, interceptando los mensajes enviados e imitando al menos a una de ambas partes. El usuario piensa que se está comunicando con el router y el router piensa que comunica con el usuario, pero se ha colado un intermediario sin que se den cuenta, que no solo es capaz de interceptar todos sus paquetes de datos, incluyendo contraseñas y números de tarjeta de crédito, sino que es capaz de cambiar esos paquetes de datos con facilidad. Y, gracias a las recientes tecnologías, el intermediario ni siquiera tiene que estar en la sala, ya que le basta con dejar un dispositivo disimulado que le envía todos los paquetes de datos por control remoto. Lo habitual es que el proveedor de servicios de red y de telefonía registre todos nuestros movimientos en la red, e incluso en algunos países tiene la obligación legal de hacerlo.

La pregunta que nos tenemos que hacer no es quién podría abrir nuestras comunicaciones, sino quién hace el análisis de tráfico en la red, registrando quién envía información, quien la recibe, la frecuencia con qué se envían, cuando se envían, etc… A esto se le llama tracking. De hecho ya no necesitan leer el contenido de nuestras comunicaciones para saber quiénes son nuestros amigos, colaboradores, familiares, contactos de todo tipo, etc… La única manera de protegernos es usar criptografía de un lado al otro.

Pero la World Wide Web (Internet) es solo la punta del iceberg. Bajo la superficie está la llamada Deep Web, llamada también Web invisible debido a que sus contenidos no se encuentran a través de los buscadores comerciales, como Google, y que parece es mucho más grande que la capa visible de la red que utilizamos. En ese mundo subterráneo está Tor (The Onion Router), diseñado inicialmente para proteger las comunicaciones en la Marina de los Estados Unidos. La idea es cambiar el modo de enrutamiento tradicional de Internet para garantizar el anonimato y la privacidad de los datos. Básicamente consiste en enviar los datos por un camino no directo utilizando diferentes nodos. Tor es la herramienta preferida de los cypherpunks, los disidentes en países como China, Irán y Siria. De momento, las organizaciones como la NSA solo pueden descubrir a un usuario de Tor cuando esconde otras vulnerabilidades en sus ordenadores. Como, por ejemplo, si se accede a Spotify desde Tor para escuchar música. Se sabe que la NSA ha podido intervenir el navegador de Tor cuando el usuario ha instalado algún software que no debía.

Gracias a esos posibles fallos, la NSA u otras agencias de inteligencia pueden instalar su propio código espía en el disco duro del usuario, permitiéndole el acceso a todas sus comunicaciones. Una vez que el sistema está comprometido de esta manera, no sirve de nada la criptografía que se utilice. En esos casos el uso de Tor ha fallado, pero solo porque el usuario ha sido descuidado. Se conoce que algunas veces la NSA y la GCHQ británica han colocado escuchas en los cables trasatlánticos de la World Wide Web, que conectan unos continentes con otros.

El objetivo sería capturar la señal que emiten esos cables y, de esta manera, poder identificar la de Tor. Pero los documentos de la NSA indican que, de momento, Tor sigue siendo impermeable a sus ataques. Otro documento de la NSA describe a Tor como «el rey del anonimato superseguro». Hoy el proyecto se llama The Tor Project y es el software que parece usan o han usado Snowden, Julian Assange y otros activistas en sus comunicaciones.

Pero también es el sistema que utiliza la que es conocida como Dark Web, una oscura web donde se pueden gestionar múltiples mundos delictivos, como los de la mafia, la pornografía infantil, etc. Entre los que han sido usuarios famosos de Tor se pueden distinguir WikiLeaks y Silk Road, web para la compraventa de drogas con Bitcoins. Cuando arrestaron a quién gestionaba Silk Road, un estudiante de física de 29 años, fue porque en una inspección rutinaria la aduana canadiense encontró un paquete postal enviado a su casa con nueve pasaportes falsos.

Cuando se navega a través de Tor, los paquetes de datos quedan reducidos a lo más imprescindible y viajan protegidos por varias capas de criptografía de clave pública. Los paquetes de datos no van directamente a su destino sino que realizan un recorrido aparentemente anárquico, saltando de nodo en nodo hasta llegar a su destino, de modo que nadie puede saber de dónde viene el paquete de datos ni cuál es su destino final. Como es de esperar, el anonimato ofrece un lugar de encuentro para disidentes, activistas, pero también de malhechores. Tor no sirve solo para hacer que los usuarios mantengan su anonimato, sino que las comunicaciones pueden hacerse invisibles.

De todos modos, aunque se utilice Tor hay que tener en cuenta que los teléfonos móviles son verdaderos chivatos, por lo que la única manera real de proteger nuestras comunicaciones es no llevar un móvil encima. Se sabe que un móvil revela la localización de su portador aunque esté apagado o fuera de cobertura. También se sabe que además puede escuchar y grabar todo lo que ocurre a su alrededor. Pero, por ejemplo, un periodista de investigación probablemente deberá usar tarjetas de prepago en móviles antiguos para desecharlos cada cierto tiempo.

La mayor parte de los teléfonos hoy en día tienen dos tipos de protección por defecto: un pin para desbloquear la tarjeta SIM y un bloqueo de pantalla que se desbloquea mediante una contraseña, una huella digital o dibujando un determinado patrón. En estos casos el cifrado de todo el teléfono es una buena idea, sobre todo si se guardan todas las contraseñas de correo y servicios, así como todo el material que los periodistas de investigación guardan en el móvil.

Una vez cifrado, será imposible acceder a su contenido sin la contraseña de desbloqueo de pantalla. Pero si se puede vivir sin estar conectados todo el tiempo, para mantener el anonimato es mejor tener las conexiones apagadas mientras no se usan. En fin, que el mundo de quienes necesitan mantener el anonimato y la protección de sus comunicaciones es bastante complicado y cada vez seguramente lo será más.

Fuentes:

Marta Peirano – El enemigo conoce el sistema

Marta Peirano – El pequeño libro rojo del activista en la red

George Orwell – 1984

Aldous Huxley – Un mundo feliz

Edward Bernays – Propaganda

Vance Packard – Los Persuasores Ocultos

Langdon Winner – Technology Today: Utopia or dystopia?

James Bridle – Something is wrong on the internet

Adam Alter – Irresistible. ¿Quién nos ha convertido en yonquis tecnológicos?

Michael y Ronda Hauben – Netizens: On the History and Impact of Usenet and the Internet

James Bamford – The Shadow Factory: The Ultra-secret NSA from 9/11 to the Eavesdropping on America

Yasha Levine- Surveillance Valley: The Secret Military History of the Internet,

Sam Nichols – Your Phone Is Listening and it’s Not Paranoia

Alex Brokaw – This startup uses machine learning and satellite imagery to predict crop yields

Jerry Useem – How Online Shopping Makes Suckers of Us All

Ellora Thadaney Israni – When an Algorithm Helps Send You to Prison

Steven Levy – Hackers: Heroes of the Computer Revolution

Astra Taylor – The People’s Platform. Taking Back Power and Culture in the Digital Age

Adam D. I. Kramer, Jamie E. Guillory y Jeffrey T. Hancock – Experimental evidence of massive-scale emotional contagion through social networks

Sophie J. Nightingale, Kimberley A. Wade y Derrick G. Watson- Can people identify original and manipulated photos of real-world scenes?

http://selenitaconsciente.com/?p=307750#more-307750