Por desgracia todo indica que los poderes que dominan el mundo, especialmente en regímenes totalitarios, tienden generalmente a utilizar, en algún momento, la tecnología de manera malévola.

En este artículo intentamos analizar esta situación. Cuando hace bastantes años leí por primera vez la magnífica novela 1984, de George Orwell, quede muy impresionado. Aunque en un principio la relacioné con un relató crítico de las dictaduras, como la de los nazis, en Alemania, o la de Stalin, en la URSS, más adelante comprendí que posiblemente se refería al futuro, en que los avances tecnológicos permitirían “afinar” este tipo de regímenes totalitarios. Y cuando relacioné el ojo que todo lo ve de 1984 con el símbolo illuminati que puede verse en el Gran Sello de los Estados Unidos y en su billete de 1 dólar, creí comprender mejor la predicción de Orwell.1984 es una novela política de ficción distópica, un tipo de mundo imaginario que se considera indeseable, escrita por George Orwell entre 1947 y 1948 y publicada el 8 de junio de 1949. La novela introdujo los conceptos del omnipresente y vigilante Gran Hermano, que todo lo ve y controla.

Muchos analistas detectan paralelismos entre la sociedad actual y el mundo que se relata en 1984, sugiriendo que estamos comenzando a vivir en lo que se ha conocido como sociedad orwelliana, una sociedad donde se manipula la información, así como se practica la vigilancia masiva y la represión política y social, como ya podemos observar en países como China.

El término «orwelliano» se ha convertido en sinónimo de las sociedades u organizaciones que reproducen actitudes totalitarias y represoras, como las representadas en la novela. Y parece que nos acercamos inexorablemente a una situación orwelliana, pero tal vez de una manera mucho más sutil, teniendo en cuenta la tecnología hoy disponible. Si estamos, como parece, en pleno proceso de convertirnos en una sociedad donde estemos sujetos a un continuo control, cada vez será más difícil abstraerse a dicho control.

Aldous Huxley, autor de Un Mundo Feliz, publicado en 1932, habla sobre las amenazas a la libertad, de la sobrepoblación, de la burocracia, las propagandas, las dictaduras informáticas, las drogas, la publicidad y la televisión. Parece que Aldous Huxley estaba muy relacionado con la agenda del Nuevo Orden Mundial, un supuesto plan de gobierno mundial basado en la eugenesia y el transhumanismo, así como pensado para la deshumanización y la eliminación de las emociones mediante la tecnología. Un Mundo Feliz es extremadamente preciso al tratar sobre el sistema de control mundial que parece se está imponiendo. El que tuviese tal información no es extraño ya que era miembro de la Sociedad Fabiana, que estaba muy relacionada con la red Illuminati, en donde seguramente conoció el plan a largo plazo de la élite mundial, que no es otro que el Nuevo Orden Mundial. Un Mundo Feliz no fue fruto de su imaginación, sino de su conocimiento sobre lo que iba a suceder en un próximo futuro.

Marta Peirano, en su libro El enemigo conoce el sistema, explica que “la red de Internet es un conjunto de infraestructuras controlados por un pequeño número de grandes empresas. Pero su tecnología está oculta, sus algoritmos son opacos y sus micro decisiones no son rastreables“. Marta Peirano nos dice que “el enemigo conoce el sistema pero nosotros no“. Internet, además de su gran utilidad para la actual sociedad, se ha convertido en una máquina de vigilancia y manipulación de masas al servicio de regímenes más o menos autoritarios. Además, Marta Peirano en su libro El pequeño libro rojo del activista en la red, nos da algunas pautas para intentar, con grandes dificultades, abstraernos a dicho control

Las técnicas de manipulación psicológica de la sociedad son casi tan antiguas como la humanidad misma. Pero la primera aplicación consciente de la psicología como arma tuvo lugar en la Alemania nazi, concretamente con la eugenesia, ideada precisamente por psiquiatras. Desde entonces, la “ciencia de la mente” se ha transformado muchas veces en el arte de destruirla, mediante la terapia de aversión, que consiste en una mezcla de estímulos y sensaciones desagradables. Actualmente, múltiples tecnologías, como Internet, la Inteligencia artificial, la nanotecnología, los videojuegos, la realidad virtual y ampliada, etc…, son de gran ayuda para esta manipulación, a la que la mayoría se presta voluntariamente, dados los innegables beneficios que aporta dicha tecnología. Nuestra habilidad para entender el mundo en que vivimos depende fundamentalmente de los intercambios de información no vigilada como, por ejemplo, se producen entre periodistas de investigación y sus fuentes, aunque también puede darse entre servicios secretos, operaciones de grandes corporaciones, grupos mafiosos, grupos terroristas, disidentes en regímenes totalitarios, etc… Es evidente que la vigilancia sobre el periodismo de investigación va en contra de la libertad de prensa, afectando a las estructuras democráticas. Sin embargo, las escuelas de periodismo no imparten formación para aprender a usar herramientas de seguridad con la finalidad de proteger la información y las comunicaciones con sus fuentes. La revelación de los programas indiscriminados de vigilancia de la Agencia de Seguridad Nacional (NSA), en Estados Unidos, la Government Communications Headquarters (GCHQ), en Gran Bretaña, así como por parte de otras agencias de seguridad gubernamentales, nos han demostrado que la privacidad digital no es algo que se pueda dar por hecho. Gracias a los avances de la tecnología, los sistemas de vigilancia masiva de hoy en día pueden registrar en tiempo real todos los metadatos de todas las comunicaciones que se estén dando en cualquier país, todo con un coste y un grado de complejidad que está al alcance de prácticamente cualquier gobierno o gran corporación del mundo.

Es común describir el término metadatos como datos que describen otros datos o “datos sobre datos“. De forma general, en efecto, el concepto de metadatos se refiere a aquellos datos que describen el contenido de los archivos o la información de los mismos. Los metadatos se caracterizan por ser datos altamente estructurados que describen características de los datos, como el contenido, calidad, información y otras circunstancias o atributos. También por presentan diferenciaciones que dependerán, en última instancia, de las reglas incluidas en las aplicaciones para determinar la estructura interna de los esquemas de datos. Asimismo, los metadatos pueden clasificarse en función de distintos criterios, como su contenido, variabilidad o función.

En el actual contexto de los Big Data, Internet de las cosas y la cada vez más extendida utilización de la nube, los metadatos han adquirido una gran relevancia. Esa acumulación de metadatos puede revelar una red completa de vínculos y asociaciones, exponiendo cualquier interacción que pueda ser percibida como una amenaza para el poder o para determinados grupos. Como consecuencia, la vigilancia masiva representa un arma contra aquellos que deciden convertirse en fuentes de información delicada, como pueden ser periodistas, disidentes, etc…porque revela sus identidades, sus estructuras de apoyo y sus lugares de residencia o de refugio.

Es información que los gobiernos u otros poderes pueden usar para eliminar el riesgo de futuras revelaciones comprometedoras por parte de esa fuente. Sus métodos pueden variar desde una citación judicial a un asesinato. Pero el impacto de esta vigilancia sobre la fuente y el periodismo de investigación es cada vez más grande. Como profesionales, los periodistas u otras personas que deban mantener el anonimato de sus fuentes y de sus comunicaciones, deberían aplicar las mejores prácticas de seguridad antes de ponerse en contacto con un confidente. Para ello necesitan tener un conocimiento adecuado de las técnicas para mantener el anonimato, las herramientas de cifrado, así como aprender a usarlas de manera efectiva.

Actualmente la nube es mucho más que un sistema de almacenamiento de los datos que circulan por Internet. Entre las principales funciones de la nube está el almacenar enormes bases de datos y procesarlas mediante algoritmos de Inteligencia Artificial (IA), tanto de aprendizaje automático (machine learning) como de aprendizaje profundo (deep learning), a fin de dar servicio a organismos gubernamentales, grandes empresas y otro tipo de organizaciones, más o menos secretas.

Amazon creó la nube AWS para, teóricamente, permitir a otras empresas aprovecharse de esta infraestructura. Pero lo cierto es que cuanta más información procesa de otros, más aprende el algoritmo de IA de Amazon y, por lo tanto, es más poderoso y eficiente. En el mundo de la inteligencia artificial, la cantidad de datos procesados es básico, aunque hay algunos datos que son especialmente valiosos. Los gobiernos ofrecen información muy útil, como son los archivos clasificados de las agencias de inteligencia y sus sistemas de vigilancia.

También tenemos el caso de Microsoft Azure, que es un servicio que ofrece una nube especial que vende a agencias gubernamentales de Estados Unidos, en la que se guardan datos clasificado como alto secreto y en que se utilizan algoritmos de IA con capacidad cognitiva que efectúan análisis predictivos. Vemos pues que la sinergia entre las empresas tecnológicas y las agencias federales norteamericanas y organizaciones de distintos países funcionan en ambas direcciones, ya que, aunque la empresa tecnológica no pueda utilizar legalmente los datos clasificados, el procesamiento de esos datos proporciona nuevos niveles de precisión a sus algoritmos de IA, que, de esta manera, pueden mejorar sus capacidades predictivas para otros clientes que, por ejemplo, tengan objetivos comerciales. Uno de los frutos de la relación entre empresas tecnológicas y la comunidad de inteligencia y las autoridades norteamericanas ha sido Rekognition, un software de reconocimiento facial automático que ya es capaz de identificar a más de un centenar de personas en una sola imagen.

No es casualidad que una de las dos sedes de la nube AWS de Amazon esté muy cerca del Pentágono. De hecho forma parte del proyecto JEDI (Joint Enterprise Defense Incitiative), que consiste en una infraestructura que pretende centralizar todos los datos del Departamento de Defensa en una sola nube. En 2010, AWS expulsó a Wikileaks de sus servidores por incumplir los términos de uso, debido a publicar contenido que no era de su propiedad.

Pero, en cambio, no han tenido el mismo problema para trabajar con la empresa Palantir, que también gestiona datos que no son de su propiedad. Pero, ¿qué sabemos de Palantir? Peter Thiel era miembro de la llamada PayPal Mafia, un grupo de ex alumnos del Instituto Tecnológico Superior de Stanford y de la Universidad de Illinois, que colaboraron en la creación de Paypal y acabaron fundando algunas de las compañías más poderosas de Silicon Valley, como son Tesla, LinkedIn, Palantir Technologies, SpaceX o YouTube.

Además, Peter Thiel fue el primer inversor de Facebook, convirtiéndose en el mentor de Mark Zuckerberg y miembro destacado de su consejo de dirección. En 2004, Thiel fundó una empresa llamada Palantir Technologies Inc. El otro gran inversor fue nada menos que la CIA. Su supuesto objetivo era analizar los datos para el control de la población. Es curioso el simbolismo del palantir, que es una piedra legendaria que permite observar a personas y momentos distantes en el tiempo y el espacio. Sauron la usa en El señor de los anillos para vigilar a sus enemigos, ver cosas que ya han ocurrido y enloquecer a sus víctimas con voces fantasmagóricas. La piedra está conectada al anillo, que la «llama» cuando alguien lo usa. Siguiendo con la analogía, todo dispositivo conectado a internet está conectado a Palantir, aunque ello sea desconocido para la gran mayoría de la población. El primer trabajo de Palantir para la NSA fue un buscador capaz de introducirse en correos, chats, historiales de navegación, fotos, documentos, mensajes de texto, contenido multimedia, sistemas de geolocalización, etc…. Vamos, que servía para monitorizar a distancia a cualquier sujeto, organización o sistema, simplemente a través de un nombre, un lugar, un número de teléfono, una matrícula de coche, una tarjeta, etc….

La tecnología que oficialmente fue creada para vigilar terroristas o países enemigos, fue rápidamente utilizada para vigilar a los ciudadanos. Posteriormente Palantir consiguió más de mil doscientos millones en contratos con organizaciones gubernamentales de Estados Unidos, como la Agencia de Inteligencia de Defensa, el FBI, la CIA, o la NSA, entre otros. Todo ello ya sucedía durante la administración de Obama. Posteriormente Donald Trump ganó las elecciones con el apoyo público, técnico y financiero de Peter Thiel y Robert Mercer, los respectivos dueños de Palantir y Cambridge Analytica.

Incluso Palantir fue conocido como el Departamento de Precrimen de Trump, porque su tecnología predictiva era utilizada por la policía para detectar zonas donde se preveía podría estallar hipotéticamente la violencia, como manifestaciones, participado en huelgas, grupos relacionados con Greenpeace, pero también de aquellas personas que utilizasen tecnologías de encriptación o que hubiesen apoyado a activistas en redes sociales.

En fin, todo aquel que se considerase poco amigable con el sistema. Para acabar de cerrar el círculo, Palantir tenía acceso a huellas y otros datos biométricos, archivos médicos, historial de compras con tarjetas, registros de viajes, conversaciones telefónicas, etc…. Y se quedaba con todos estos datos que procesaba para usarlos con otros clientes, como, por ejemplo, agencias de inteligencia de diversos países.

Pero, sobre todo, se convirtió en un juguete de Trump para la detención y deportación masiva de inmigrantes. Todo ello estaba alojado en la nube de Amazon Web Services (AWS), que también usa Amazon Rekognition para el reconocimiento facial.

En mayo de 2018, la famosa cantante norteamericana Taylor Swift dio un concierto en el estadio Rose Bowl de Los Ángeles. Meses más tarde, la revista Rolling Stone publicó que el espacio del concierto estaba secretamente equipado con software de reconocimiento facial que tomaba fotos de los asistentes y las enviaba a un servidor en Nashville, para compararlas con una base de datos de personas sospechosas de haber acosado a la cantante.

Los algoritmos de reconocimiento facial y de pautas de movimiento y gestualidad son seguramente la parte del código de IA más valioso del mundo y también el más peligroso. Ofrecen un sistema de reconocimiento diseñado para identificar personas sin que se den cuenta y sin su permiso. Aunque la regulación de ese tipo de datos varía mucho de un país a otro, su uso ha explotado en todas partes. Como ejemplo tenemos que el gobierno chino ha anunciado que pretende hacer de su país el número uno en inteligencia artificial para 2030, con un mercado local de 150.000 millones de dólares, y que pretende exportar dicha tecnología al resto del mundo. China está a la vanguardia en el uso de la tecnología de reconocimiento facial, presente en cada vez más lugares públicos, mediante la instalación de miles de cámaras. Por ejemplo, Amazon Rekognition facilita la incorporación del análisis de imágenes y vídeos en sus aplicaciones. Nosotros tan solo debemos suministrar una imagen o vídeo a la aplicación de Rekognition y el servicio identificará de forma gratuita objetos, personas, texto, escenas y actividades. La misma tecnología que se utiliza para encontrar terroristas y vigilar zonas de conflicto desde un dron, está disponible para centros comerciales, bancos, etc… Como ejemplo tenemos que C-SPAN, el canal que retransmite en directo todo lo que pasa en el Congreso estadounidense, usa Amazon Rekognition para identificar automáticamente a los parlamentarios. La red de vigilancia de Amazon mejora continuamente sus habilidades para ponerlas al servicio de sus clientes más importantes, como el mencionado Palantir. Hasta no hace mucho, el mejor algoritmo de reconocimiento facial era DeepFace, de Facebook, con un porcentaje de acierto del 97,47 por ciento. En 2016 Facebook liberó sus algoritmos de detección, reconocimiento y clasificación de fotografía para que todo el mundo pudiera utilizarlos en plataformas como Flickr. Una de sus funciones es reconocer y etiquetar a las personas que salen en una imagen, incluso cuando la persona que ha subido la foto no sepa quién es. En 2015, un fotógrafo ruso llamado Egor Tsevtkov comenzó a hacer fotos de personas que veía en el metro y a conectarlas con sus perfiles en VKontakte, el Facebook ruso. Su proyecto «Tu cara es big data» quería demostrar que estar en las redes sociales en la era del reconocimiento facial significaba que cualquiera que te hace una foto por la calle puede saber casi inmediatamente quién eres. Tanto Android como iPhone ofrecen sistemas de reconocimiento facial para desbloquear el teléfono pero, técnicamente, cualquier aplicación que use la cámara puede agregar datos a un software de reconocimiento facial. Como ejemplo tenemos los populares filtros de Snapchat y de Instagram para ponerse fondos de animación u otros cambios en la fisonomía de una persona.

En Asia domina Face++, un filtro embellecedor que todo el mundo usa antes de enviar, compartir o publicar una foto. No somos conscientes de que cada vez que usamos estas aplicaciones o subimos fotos a la nube, estamos entrenando los mismos algoritmos que usan las empresas para autorizar la entrada a sus empleados, los sistemas de cobro en el transporte o en la identificación utilizando cajeros. Y luego estos algoritmos pueden ser utilizados con fines más siniestros, como es el de la vigilancia masiva, que ya se utiliza en China. El problema es que nos identifican aunque no queramos.

Se ha calculado que el 89% del tiempo que dedicamos a mirar el móvil estamos usando aplicaciones, mientras que el 11% restante miramos páginas web. El usuario medio invierte dos horas y quince minutos al día solamente en redes sociales. Actualmente se estima que Facebook tiene más de dos mil millones de usuarios e Instagram mil millones. De hecho Facebook, Messenger y WhatsApp se reparten el 50% del mercado de la mensajería instantánea. Y da la casualidad que todos esos sistemas pertenecen a la misma empresa, Facebook, cuyo negocio es investigar, evaluar, clasificar y empaquetar a los usuarios en categorías cada vez más específicas para vendérselas a sus verdaderos clientes, que incluyen regímenes totalitarios, empresas de marketing político y agencias de información, aunque realmente las podríamos calificar como de desinformación.

El objetivo de Facebook es convertir a cada usuario en un ítem en su base de datos, para posteriormente poderla llenar de información sobre este mismo usuario. Su política es acumular la mayor cantidad posible de información para vendérsela al mejor postor. Realmente nosotros somos el producto. Pero la política de sus dos mil doscientos millones de usuarios ha sido aceptarlo sin más, ya que para ellos representa un gran placer utilizarlo. El usuario considera que la vida sin Facebook, Whatsapp, Instagram, etc…, sería menos divertida. Asimismo, la vida sin Google casi no nos la podemos imaginar. En realidad es una dependencia voluntaria, aunque tal vez no del todo, pero, a su vez, con evidentes peligros.

Como muestra de hasta dónde puede llegar la Inteligencia Artificial, tenemos que en el verano de 2017 Facebook puso a dos inteligencias artificiales a negociar sin intervención humana. Su objetivo era intercambiar una serie de objetos con un valor pre asignado, como sombreros, pelotas o libros. Sus programadores querían ver si eran capaces de mejorar sus tácticas de negociación sin que nadie les dijera cómo.

Casi inmediatamente las dos inteligencias artificiales estaban enfrascados en una discusión incomprensible; no porque no tuviese sentido sino porque mientras trataban de ponerse de acuerdo, cada vez más rápido, habían conseguido «evolucionar» su inglés original a un dialecto inventado por ellas, completamente ininteligible incluso para los humanos que los habían diseñado. Tal como ya hemos dicho, los anuncios son únicamente una excusa. El negocio no es vender productos a los usuarios, sino vender los usuarios como productos a una industria hambrienta de captar su atención.

Para que el negocio funcione, hay que mantener a los usuarios entretenidos mirando una página el mayor tiempo posible. «El algoritmo analiza toda la información disponible para cada usuario. De hecho, decide cuál será la información más interesante y publica una pequeña historia para ellos», explica Mark Zuckerberg, el fundador de Facebook. Es tu propia ventana al mundo, decorada por un algoritmo misterioso en una plataforma digital. Después llegó el botón de like, que era más sobrio y menos emocional. «Conecta con un like», repetía Mark Zuckerberg. Los like hicieron que la gente se sintiera escuchada, valorada y atendida, por lo que empezaron a hacer más cosas para conseguir más.

Por fin habían encontrado un medidor interno para la plataforma, que les permitía evaluar quién era quién dentro de sus propios círculos y qué comportamientos generaban interés en otros usuarios, como se generaban los grupos, quien ejercía influencia sobre los demás y qué clase de contenidos producían más interacción. Patrones que podían revelar la inminente explosión de una moda, una tendencia o un movimiento social y que podían ser imitados por un buen algoritmo de recomendación.

Ahora retrocedamos unas cuantas décadas. El Instituto Tavistock de Relaciones Humanas, en Inglaterra, se convirtió en el centro mundial del control mental y de ingeniería social, basado en un estudio de 1974 en el Instituto de Investigación de Stanford, titulado “Cambiar las imágenes del hombre“. El control mental o lavado de cerebro forma parte de un plan planificado por la élite que gobierna el mundo, en lo que sería una conspiración centralizada y coherente. La drogadicción forma parte de esta política, cuyo objetivo final sería la degradación del ser humano. Tavistock fue el cuartel general de la Oficina de Guerra Psicológica del Ejército británico, que también marcaba la política en guerra psicológica de Estados Unidos.

La red estaba integrada por diversos centros de psicología social aplicada y de ingeniería social, como el Instituto de Investigación de la Universidad de Stanford. El objetivo era tener un tipo de seres humanos bajo control mental en Estados Unidos y luego llevarlos a nivel mundial. Lonnie Wolfe, periodista de investigación, decía que entre Hitler y las teorías psicoanalíticas de Jung existía una enorme relación, dada la fascinación de Jung por Hitler. Jung creía que la realidad más profunda yacía bajo los aspectos inconscientes, místicos y psicóticos de la mente humana.

Además, Jung opinaba que existía un profundo sustrato de la conciencia al que llamaba «inconsciente colectivo». Por ejemplo, las imágenes de cine, la publicidad o la propaganda es algo que aceptamos sin ser conscientes de que están manipulando nuestra conciencia. En la década de 1930 el Instituto Tavistock desarrollo una estrecha relación con el Instituto de Fráncfort de Investigación Social. El nazismo les sirvió como un banco de pruebas psiquiátricas. Jung estaba impresionado por el meteórico ascenso de Hitler al poder, y afirmaba que Hitler «debía de haber captado una energía extraordinaria en el inconsciente teutón».

¿Cómo se consiguió que una parte importante de la población alemana colaborase con el régimen de terror de Hitler?

Todo indica que mediante la difusión de información manipulada a través de los medios de comunicación de masas, en aquella época mucho más limitada, ya que solo se tenía la radio. Los nazis, una vez en el poder, ordenaron la fabricación y la distribución masiva de receptores de radio económicos.

Sabiendo las enormes capacidades de control de los gobiernos en la actualidad, la responsabilidad para mantener las comunicaciones delicadas fuera de una vigilancia externa puede resultar crucial. Por ejemplo, un periodista de investigación debe entender cómo funcionan las herramientas de seguridad y adaptar sus actividades a las limitaciones de esas tecnologías. Hay muchas herramientas de seguridad digital que protegen muy bien un contenido, pero dejan los metadatos al descubierto.

Esto significa que el cifrado de un correo es tan seguro y efectivo como las palabras que elegimos para poner en el asunto o el nombre que le damos a un archivo adjunto. El periodista de investigación también debe saber cómo se interceptan las llamadas telefónicas, y que una línea segura tiene que estar protegida a ambos lados de la comunicación. Asimismo deben tener siempre un plan B cuando el ordenador o el correo de una fuente ha sido comprometido.

La idea principal de Freud en Psicología de las masas y análisis del yo era que “las masas pueden organizarse en torno a los estímulos de las emociones. El estímulo más poderoso es el que va dirigido al inconsciente, que tiene el poder de dominar y apartar a un lado la razón”. Freud afirmó que las inhibiciones y actitudes morales de un determinado individuo pueden desaparecer cuando forma parte de una masa. Además “la conciencia moral, o el superego, hace que el hombre reprima, contra natura, sus instintos animales elementales”. Y Freud opinaba que esa represión produce neurosis. Según él, la clave para el control mental de las masas implica crear un entorno organizado y controlado donde «sea posible aplicar estrés y tensión a fin de destruir el juicio moralmente informado y así lograr que la persona sea más propensa a la sugestión». En la Alemania nazi se oía por la radio básicamente la voz de un solo hombre, Adolf Hitler.

El oyente, al formar parte de una experiencia colectiva, lo absorbía como una referencia emocional. Tavistock y la Escuela de Fráncfort prestaron atención a las técnicas de propaganda nazis y las incorporaron, así como también las utiliza la actual extrema derecha para captar electores. El objetivo de este proyecto, según el filósofo alemán de origen judío Theodor Adorno, consistía en «programar una cultura de masas como forma de control social extensivo que fuera degradando poco a poco a sus consumidores». La aplicación de sus investigaciones sobre la conducta humana se convirtió en la revolución cultural en Estados Unidos.

El objetivo consiste en definir, registrar y archivar en supercomputadoras todos los aspectos de la vida psicológica y mental de la población mundial. Diversos grupos de sociólogos, psicólogos, psiquiatras, antropólogos, etc…, trabajan en estrecha colaboración, presididos por una oligarquía mundial.

El propósito sería implantar cambios en nuestro modo de vida, sin nuestro consentimiento y sin que seamos conscientes. El objetivo último sería extirpar el sentido de «identidad» del ser humano, para ser fácilmente manipulable. Ello cuadraría con el peligroso aumento de grupos satánicos en todo el mundo, incluyendo personas de la élite mundial.

El terror psicológico sería una parte importante del nuevo totalitarismo. Se trata de un método de gobierno mucho más eficaz que el terror por la fuerza, que expone al sistema a una mayor resistencia.

Tener a la mayoría de la población en un estado continuo de ansiedad interior, a través de continuas debacles económicas, decretos de comercio transnacional, amenazas de terrorismo, pandemias, etc…, funciona para los objetivos de regímenes totalitarios o de otros aparentemente democráticos, ya que se obliga a las personas a que estén ocupadas en asegurarse su propia supervivencia o a competir por ella, en lugar de colaborar en la construcción de una reacción eficaz. Por ejemplo el actual coronavirus SARS-CoV-2 (Covid19), del que no se puede negar su existencia real, sin embargo seguramente ha sido utilizado para crear estrés en la población y para probar sistemas de control social.

Todo indica que estamos asistiendo al esfuerzo aunado de personas muy poderosas, que tienen a las mentes más brillantes a su servicio, y que están conspirando contra nosotros con el fin de controlarnos. Pero la libertad estimula el alma humana, mientras que el miedo la paraliza.

Por ello es importante asegurar que aquellos que recogen, analizan y transmiten información a la sociedad puedan proteger, no solo su trabajo, sino también a sus fuentes. Por eso, cada vez que un aparato de vigilancia masiva se pueda usar para monitorizar todos los encuentros «no autorizados» entre un periodista de investigación y su fuente, la prensa libre sufrirá. Y sin la prensa libre la democracia se debilita.

Volviendo al pasado, tenemos MK Ultra, un programa secreto en que participaron personas, muchas de ellas involuntariamente. MK Ultra fue lanzado oficialmente en 1953 para desarrollar mejores técnicas de interrogatorio, pero realmente todo indica que era para crear asesinos programables. Muchos documentos relacionados con MK Ultra fueron destruidos en 1973 por órdenes de la CIA, pero algunos no fueron destruidos y salieron a la luz a finales de la década de 1970.

Como ejemplo tenemos un documento de 1954 que relata experimentos en el que fueron hipnotizadas dos mujeres. Cuando la primera mujer estaba dormida bajo hipnosis, la otra mujer recibió la orden de disparar contra ella. Esta otra mujer, también en trance hipnótico, recogió una pistola, intencionalmente sin balas, apuntó a la otra mujer y apretó el gatillo antes de caer en un sueño profundo. Al despertar ambas mujeres, ninguna de las dos recordaba nada acerca de los hechos acaecidos.

En 1952, un especialista dijo que, con entrenamiento adecuado, se podía inducir a personas a hacer cualquier cosa, incluyendo el asesinato. El programa de MK Ultra oficialmente se terminó en 1973. Pero todo parece indicar que continuó de una manera aún más secreta. Quién presidió el programa, Sidney Gottlieb, jefe de División de Servicios Técnicos de la CIA, pronunció una cínica frase: “Han dicho de mí que jugaba a ser Dios, y eso es una barbaridad. Me limitaba a utilizar los dones que el Altísimo me había concedido para intentar defender unas convicciones que sigo manteniendo. Creo que Estados Unidos tiene derecho a defenderse por todos los medios posibles“. La conclusión de la élite que gobierna el mundo parece ser que la única forma de lograr el control mental efectivo es por medio de la tecnología, que permitiría tener el control absoluto de nuestras mentes. En 1968 el Dr. José Manuel Rodríguez Delgado, investigador español de Fisiología, vinculado a la CIA, implantó un microchip en el cerebro de un toro de lidia. El doctor español desafió al toro en la plaza de toros de Córdoba, contando solo con un control remoto que podía enviar señales al cerebro del animal. El doctor consiguió detener al animal en todos sus intentos de ataque gracias a este microchip. Se dice que el doctor Rodríguez Delgado implementó ilegalmente este tipo de microchip en cerebros de personas que padecían epilepsia.

Para mostrar la importancia de mantener determinada información fuera del alcance de la vigilancia global, tenemos el caso de Glenn Greenwald, periodista, activista y abogado constitucionalista estadounidense, que estuvo a punto de perder una gran noticia periodística porque no quiso instalarse un sistema de criptografía. Todo empezó cuando en diciembre de 2012 Greenwald recibió una nota de un desconocido pidiéndole su clave pública de encriptación para mandarle cierta información de gran importancia.

Pero Glenn Greenwald no sabía entonces lo que era una clave pública, ni cómo instalarla o usarla, por lo que no la utilizó, lo que ponía en riesgo a su comunicante desconocido. Un cifrado de clave pública (o asimétrica), es aquel cifrado que se basa en el uso de una pareja de claves, pública y privada, de las cuales una se usa para cifrar y la otra para descifrar. La comunicación quedó atascada porque Greenwald no tenía tiempo de aprender a cifrar la información y su fuente no podía contarle lo que sabía sin asegurarse que la conversación no era escuchada por terceros. Ahora se sabe todo lo que la fuente anónima sabía pero Greenwald ignoraba.

Resulta que todos sus movimientos estaban siendo registrados por la Agencia de Seguridad Nacional (NSA) norteamericana. Y la fuente anónima lo sabía porque resultaba que trabajaba allí. Ello sucedía porque Greenwald se había convertido en la bestia negra de determinadas organizaciones gubernamentales norteamericanas y lo querían distraer con falsas noticias.

Seis meses más tarde Greenwald recibió la llamada de la documentalista Laura Poitras. que se había pasado los dos últimos años trabajando en un documental sobre la vigilancia y el anonimato. Poitras se empezó a interesar por el tema de la encriptación desde que la pararon por primera vez en el aeropuerto internacional de Newark, cuando se dirigía a Israel para presentar su último proyecto,

My Country, My Country. Se trataba de un documental sobre la vida del doctor Riyadh al-Adhadh y su familia en la Bagdad ocupada por las fuerzas norteamericanas. Un día Potras estaba en el tejado de la casa del doctor Riyadh al-Adhadh con la cámara, cuando tuvo lugar un ataque de la guerrilla local en el que murió un soldado norteamericano. Los militares norteamericanos la acusaron de estar al tanto de la insurrección y de no haberles avisado. Aunque nunca fue acusada formalmente, Poitras ya no pudo coger un avión sin ser interrogada y sus pertenencias registradas.

Después de los ataques a las Torres Gemelas del 11 de septiembre de 2001, el gobierno norteamericano empezó a crear una lista negra de potenciales terroristas, pero que también podía incluir a disidentes políticos.

En base a ello, un agente en el aeropuerto de Viena le dijo a Poitras que su pasaporte había sido marcado con la alerta máxima, por lo que en ningún aeropuerto del mundo la dejarían volar sin registrarla. En muchos casos los agentes del aeropuerto exigieron acceso a sus documentos y ordenadores para copiar su contenido e incluso en algún caso le requisaron todo su equipo durante cierto tiempo.

Poitras consideró que si estaba en una lista negra y la paraban cada vez que viajaba, era probable que su correo y su historial de navegación también estuvieran bajo vigilancia. Asimismo era posible que estuviese bajo la carta de seguridad nacional (NSL), que es una orden de registro que reciben los proveedores de servicios, como las compañías telefónicas o los servidores de red, para que faciliten los datos de un determinado usuario. Tal como hemos dicho, en 2011 Laura Poitras comenzó a trabajar en un documental sobre la vigilancia gubernamental y en cómo proteger sus comunicaciones.

Para ello, empezó a dejar su móvil en casa, ya que es un dispositivo que no solo registra las conversaciones sino que funciona como geolocalizador, incluso cuando el propio teléfono ha sido desactivado. También dejó de tratar asuntos comprometidos por correo y empezó a usar un sistema de encriptación para navegar por la red. Ello la llevó a aprender a encriptar sus e-mails con una llave de clave pública.

Asimismo comenzó a utilizar diferentes ordenadores para editar sus documentales, para mandar correos y aún otro sin tarjeta de red para almacenar material sensible. Por esta razón, cuando un anónimo le escribió para pedir su clave pública, Poitras se la dio inmediatamente. Una vez convencida de la seriedad de su contacto, Poitras se puso en contacto con Greenwald, al que había entrevistado para su documental.

En junio de 2013 volaron juntos a Hong Kong para encontrarse con Edward Snowden, antiguo empleado de la Agencia Central de Inteligencia (CIA) y de la Agencia de Seguridad Nacional (NSA) que, en junio de 2013, a través de los periódicos The Guardian y The Washington Post, hizo públicos documentos clasificados como alto secreto sobre varios programas de la NSA, incluyendo los programas de vigilancia masiva PRISM y XKeyscore.

Todas las evidencias indican que, si quieren, nos podrán programar para manipular nuestras emociones. La vigilancia remota neuronal es una tecnología que les permitirá ver a través de nuestros ojos o percibir nuestros pensamientos en tiempo real.

La vigilancia remota neuronal permite un enlace de nuestro cerebro con las computadoras. Los chips que lo posibilitan pueden ser programados para inducir sensaciones de falsa felicidad en los ciudadanos, como en Un Mundo Feliz, de Aldous Huxley. Tal vez podrán inyectar nanochips en nuestra sangre que, a través del torrente sanguíneo, pase al cerebro para fijarse a una frecuencia determinada.

Posteriormente, de la misma manera, nos podrán inyectar diversos nanorobots a través de la sangre, para que estemos permanentemente conectados. Con ello se podrán grabar, descargar, transferir o modificar recuerdos entre mente y computadoras a través del chip implantado. Esto es un paso hacia un control mental absoluto, pero que también es posible que mucha gente acepte voluntariamente a cambio de los beneficios de estar permanentemente conectado a la red.

Y eso lo sabe la élite. La Telepatía Sintética consiste en aprovechar la telepatía por parte de la ciencia, mediante el análisis de la actividad muscular relacionada con el cerebro a la hora de tener un pensamiento. En el centro médico de la universidad de Duke se han implantado electrodos en el cerebro de primates. Estos primates fueron entrenados para mover brazos robóticos con el pensamiento, logrando así un control mental a cientos de kilómetros de distancia. Con la Telepatía Sintética podrían leer nuestros pensamientos y podríamos comunicarnos solamente con el pensamiento. Podría ser algo genial si no fuese por el peligro que se utilice para controlarnos. Pero tenemos la impresión que ello no importará a mucha gente con tal de beneficiarse de esta tecnología, como si estuviesen inmersos en una red social permanente. Pero el control mental ha tomado una dimensión científica, tecnológica y psicológica que amenaza con llevarnos a un estado de dictadura tecnocrática a escala mundial.

La ensayista de derechas Charlotte Iserbyt, en su libro El atontamiento deliberado de América, describe un plan de las instituciones globalizadoras para que un tipo de robots humanos serviles estén al servicio de la élite. Edward Bernays, inventor de la teoría de la propaganda, en su libro Propaganda (1928) dice que la “propaganda es la rama ejecutiva del gobierno invisible“.

La prensa, el cine, la televisión y las noticias pueden integrar un mensaje conjunto que parece verdadero porque aparentemente proviene de varias fuentes. Y todo esto sin mencionar los mensajes subliminales. Alan Watt, teórico de la conspiración, explica que la programación predictiva, que se inició en Hollywood, es una forma sutil de condicionamiento de la sociedad, que se practica desde medios de comunicación influyentes. Hace uso de propaganda para entrar hasta el subconsciente, de modo que con el tiempo y a base de repeticiones de aquello que se quiera fijar en la mente, se termine familiarizando al receptor con lo que se quiera inculcar.

Edward Snowden, experto en seguridad informática, dijo en una entrevista que: «Me sorprendió darme cuenta de que había gente en los medios que no sabía que todo correo enviado sin cifrar a través de la red acaba en todas las agencias de inteligencia del planeta. A la vista de las revelaciones de este año, debería estar ya suficientemente claro que el intercambio no cifrado de información entre fuentes y periodistas es un descuido imperdonable».

Ello habría evitado lo que sucedió a las fuentes del cineasta Sean McAllister en Siria. Su caso evidencia que descuidar la seguridad es poner en peligro a tus fuentes. Los documentales de Sean McAllister sobre la vida en zonas de conflicto, como Yemen o Iraq, le ha reportado el reconocimiento de la prensa internacional.

En otoño de 2011 había viajado a Damasco para rodar un documental sobre la disidencia contra el régimen de Bashar al-Assad para la cadena británica Channel 4. McAllister le pidió ayuda a Kardokh (un pseudónimo), un disidente informático sirio, de 25 años, que procuraba herramientas de comunicación segura a la resistencia en Siria.

Kardokh había conseguido hackear el sistema de vigilancia electrónico que usaba el gobierno sirio para controlar las comunicaciones de sus ciudadanos. Además, había creado, junto con otros informáticos, una página web llamada «Centro de Documentación de la Violencia» en donde publicaban los nombres de los desaparecidos por la represión del régimen.

Era importante que mantuviese el anonimato, pero quiso aprovechar la oportunidad que le ofrecía McAllister de denunciar la terrible represión a la que estaban sometidos. Por ello dejó que McAllister le entrevistara con una cámara, bajo el compromiso de que su cara saldría pixelada y su voz sería distorsionada. McAllister quería conocer a más miembros de la resistencia, pero Kardokh no se fiaba, ya que McAllister usaba despreocupadamente su teléfono y mandaba mensajes SMS sin ninguna protección. Esta preocupación de Kardokh se demostró acertada cuando McAllister fue arrestado por agentes de seguridad sirios y todo su material fue requisado, incluyendo su ordenador, su móvil y la cámara con las entrevistas a cara descubierta que había filmado.

Cuando se enteró, Kardokh tiró su teléfono y huyó al Líbano, pero otro activista llamado Omar al-Baroudi fue menos afortunado, ya que su cara estaba en los vídeos. Muchos culparon a McAllister por no tomar las adecuadas precauciones, pero pocos habrían actuado de manera diferente, por falta de conocimientos y recursos. Se sabe, por ejemplo, que el director del New York Times discutió durante meses los detalles de los documentos que les había entregado Julian Assange, de WikiLeaks, en largas conversaciones telefónicas completamente desprotegidas.

La estrategia del poder es: divide y vencerás. Las técnicas consisten en inhibir la tendencia de la gente a cooperar y enseñarles a formar equipos para dominar y ganar. Algunos investigadores dicen que distintos aditivos e ingredientes en los alimentos, con cierto nivel de toxicidad, son utilizados para alterar la química cerebral y generar docilidad y apatía. En el tema de las drogas puede tratarse de cualquier sustancia adictiva, ya que quienes quieren controlar las mentes humanas deben asegurarse de que seamos adictos a algo. Una reciente historia resaltó los planes de DARPA, la Agencia de Proyectos de Investigación Avanzados de Defensa norteamericana, para implantar unos cascos para la estimulación magnética transcraneal, un medio de control mental, a fin de mantener en tensión permanente de militares en actividades bélicas. Otra técnica es el espectro electromagnético, ya que sabemos que una verdadera red electromagnética nos envuelve a todos. Mediante una serie de modernos dispositivos se puede producir un impacto directo en la función cerebral.

Se estuvo investigando con un casco que podía inducir visiones que alteraban el campo electromagnético del cerebro. La actual tupida red electromagnética nos ha envuelto de ondas que presentan el potencial de alterar la mente. Las potentes antenas de telefonía móvil están disponibles para que los que desean ejercer un control mental puedan intervenir más directamente en nuestras mentes. La velocidad media de un parpadeo ocular es de 300 a 400 milisegundos.

Sin embargo, estímulos externos pueden contribuir a modificarla. Las pruebas de velocidad de parpadeo muestran que las ondas alfa del cerebro se alteran, produciendo una forma de hipnosis. Y las luces de la televisión o una pantalla de ordenador pueden transmitir información codificada de Internet, al centellear más rápido de lo que el ojo puede captar.

El centelleo de la computadora es menor que el parpadeo humano, pero a través de videojuegos, redes sociales, y la sobrecarga del cerebro con información, el veloz ritmo de la comunicación actual puede inducir un estado de Trastorno por Déficit de la Atención (ADHD). Jugar con videojuegos durante períodos prolongados de tiempo puede implicar un menor flujo de sangre hacia el cerebro, alterando el control emocional de la persona que juega. Algunos juegos de rol en escenarios violentos desensibilizan la conexión con la realidad.

Los nanobots, robots a escala nanométrica, están en camino de ser una realidad que inunde nuestro mundo. La modificación directa del cerebro humano mediante nanobots se llama neuroingeniería. Una amplia gama de técnicas de control mental provienen de la inversión del gobierno estadounidense en el Proyecto Brain y la equivalente europea, el Proyecto Human Brain. Se están creando los dispositivos para una interfaz cerebro-ordenador, con la posibilidad de implantar y borrar recuerdos, así como descargando o recargando el contenido de nuestro cerebro.

No obstante, en ciertos medios esotéricos se abre una puerta a la esperanza, ya que se dice que la conciencia no está en el cerebro y, por lo tanto, siempre hay una protección, como parecen demostrar las experiencias cercanas a la muerte, por lo que la mente consciente podría frustrar los ataques externos desde una dimensión superior. Pero algunos neurocientíficos afirman haber encontrado una prueba de que la conciencia depende de la estructura del cerebro. Afirman que una especie de interruptor de encendido / apagado de la conciencia puede ser influenciado por estimulación eléctrica. Francis Crick, uno de los descubridores de la doble hélice del ADN, investigó cómo se forma la conciencia en el ser humano. Junto con Christof Koch, Crick desarrolló la hipótesis de que el claustrum, un grupo de células bajo el neocórtex, juega un papel preponderante. Koch y Crick creen que el claustrum es el director de orquesta de la conciencia. Una serie de neuroimágenes muestran que el claustrum es el equivalente a una central donde se cruzan la mayoría de las regiones del cerebro mediante señales. La conciencia integra una enorme cantidad de percepciones y estímulos que conforman la realidad y los hace un todo coherente. La estructura del claustrum parece indicar que tiene una función importante ligada a la conciencia. Pero la conciencia no se deja ubicar porque posiblemente surge de la interacción entre todos los componentes de la mente, pero de ninguna en concreto. El neurólogo Koubeissi piensa que la región del claustrum tiene un papel fundamental en el desencadenamiento de la experiencia consciente, como la llave para arrancar un coche.

Los grandes medios de comunicación se han distanciado del principio que sostiene WikiLeaks, de que todas las comunicaciones estén protegidas, ya que los documentos están fuertemente cifrados y los servidores que los guardan permanecen escondidos en Tor (The Onion Router = El Enrutador Cebolla), que es un proyecto cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida, en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la llamada darknet o red oscura, que no se debe confundir con la deep web o web profunda.

Según Assange: «Si aceptamos los documentos de manera anónima, en lugar de guardar su identidad en secreto, simplemente no la sabemos». Esto es importante, ya que Assange y los suyos no tienen que preocuparse por que el gobierno norteamericano, o cualquier otro, emitan una orden judicial que les obligue a revelar la identidad de sus fuentes, ya que ellos mismos no las saben.

En el libro Cypherpunks, de Julian Assange, Jacob Appelbaum, Andy Muller-Maguhn y Jérémie Zimmermann, Appelbaum dice: “Si construyes un sistema que almacena datos sobre una persona y sabes que vives en un país con leyes que permiten al gobierno acceder a esa información, quizá no deberías construir ese tipo de sistema“.

Por ejemplo, si Facebook pusiera sus servidores en la Siria de Al-Assad nos parecería de una gran irresponsabilidad. Y sin embargo, muchas de las Cartas de Seguridad Nacional antes mencionadas, que fueron emitidas los últimos años contra alguien, tenían algo que ver con el terrorismo.

Sabiendo eso, las compañías operadoras telefónicas o servidoras de la red tienen un serio problema ético. Han decidido que es más importante colaborar con el Estado, violar la privacidad de sus usuarios y ser parte de un sistema de control, cobrando por ser parte de una cultura de la vigilancia y el control. Así que también son cómplices y responsables.

Además de Greenwald, Edward Snowden se puso en contacto con un periodista de The Washington Post llamado Barton Gellman. Fue este periódico el que tuvo la exclusiva de Prism, un programa de la NSA mediante el cual las grandes empresas de Internet habían dado acceso a sus servidores a la NSA y al FBI, incluyendo audio, vídeo, búsquedas, correos, fotos, mensajes y archivos. Asimismo, informó que varias compañías telefónicas entregaban los registros de todas las conversaciones telefónicas al gobierno norteamericano. Cuando finalmente el documento salió sin censurar, el presidente Obama solo condenó la filtración y afirmo que «con respecto a Internet y los correos, esto no se aplica a los ciudadanos estadounidenses ni a las personas que viven en los Estados Unidos». Sabiendo que el 80% de esos usuarios están fuera de Estados Unidos, la frase de Obama no sirve de consuelo, aparte de que no es cierta en relación a los ciudadanos norteamericanos. Estas son las empresas a las que se refiere Jacob Appelbaum, en las que sus servidores están sometidos a obligaciones que no respetan la privacidad de los usuarios. La realidad es que la única manera de proteger los datos de los usuarios es no tenerlos en plataformas digitales. Pero el modelo económico de estas empresas depende de esos datos, por lo que incentivaran, de una manera u otra, la utilización de estas plataformas por parte del máximo de usuarios, haciéndoles dependientes.

Se ha descubierto que la aplicación de la tecnología de audición de microondas podría facilitar la transmisión de un mensaje privado. En los experimentos del neurólogo estadounidense Allan H. Frey se descubrió que los sujetos podían escuchar la radiación de microondas, adecuadamente pulsada, a una distancia de 100 metros desde el transmisor. Esto fue acompañado por efectos secundarios como mareos, dolores de cabeza y una sensación de hormigueo. En 1973, los científicos Joseph Sharp y Mark Grove desarrollaron tecnologías de transmisión inalámbrica de voz.

El neuro-psicólogo Dr. Don R. Justesen escribió en Microwaves and Behavior que, “los sonidos oídos no fueron diferentes a los emitidos por personas con laringes artificiales“. Si alguien organiza un magnicidio y detienen al asesino, éste puede jurar que actuó de esa manera porque una voz en su cabeza así se lo ordenó. Un ejemplo de lo que se puede conseguir con esta tecnología es que permite orientar un determinado sonido para que lo escuche una persona que está ubicada en un área concreta y sólo esa persona. Los laboratorios de investigación Holosonic ha desarrollado un aparato llamado Audio Spotlight, que emplea ondas “comprimidas”, básicamente ultrasonidos, para dirigirlas hacia el objetivo elegido, de manera que, a pesar de la distancia que les separe, llegan al individuo destinatario con total nitidez y sin que nadie a su alrededor pueda percibirlo. Holosonic insiste en que su invento está pensado para permitir escuchar televisión y música unipersonalmente, sin que lo escuchen otras personas. Pero, según la BBC, el asesino de la ministra sueca Anna Lind decía que fue a causa de voces en su cabeza, y que Jesús le incitaba a cometer el asesinato (???).

Un coreano llamado Hui Cho, que asesinó a 32 personas en la Universidad de Virginia, se ha convertido en uno más de los misterios de criminales sin ningún motivo aparente. Otro homicidio parecido fue el de los jóvenes Klebold y Harris, que asesinaron a 13 personas en el instituto Columbine el día que se cumplían 110 años del nacimiento de Hitler, en cuyo honor realizaron la masacre. También tenemos el suicidio colectivo en Waco de la secta davidiana en Tejas.

Por otro lado, Timothy McVeigh vengaba la muerte de la secta davidiana de Waco con el atentado de Oklahoma, donde murieron 168 personas. Los presuntos asesinos de Robert Kennedy (Sirhan Sirhan), John Fitzgerald Kennedy (presuntamente Lee Harvey Oswald) y de John Lennon (Robert Chapman) son personas que oían voces y estaban obsesionados con la figura de un personaje famoso.

Tal vez estos supuestos asesinos pudieron estar teledirigidos. La sombra del Proyecto MK-Ultra resurgió cuando algunas víctimas de este programa salieron a la luz en los Estados Unidos para denunciar cómo lavaron sus cerebros, fueron utilizados como esclavos/esclavas sexuales, espías e, incluso, asesinos. Oficialmente, en 1974 la comisión Church acabó con estas prácticas.

Una de las instituciones donde parece se realizan este tipo de experimentos secretos es la Universidad de Virginia, en donde se llevan a cabo proyectos de DARPA y donde ocurrió la masacre provocada por Hui Cho. La CIA decidió implementar un programa secreto de control mental fichando a decenas de científicos de la Alemania nazi, algunos de ellos experimentados en el control mental. Para ellos se ideo la operación Paperclip, con el objetivo de extraer de Alemania científicos nazis, entre los que estaba el ingeniero aeroespacial alemán Wernher von Braun, jefe de diseño del cohete alemán V-2, así como del cohete Saturno V norteamericano, que llevó al ser humano a la Luna. El objetivo del programa MK Ultra era poder tomar control de un individuo, al punto de que éste hiciese lo que los controladores quisieran, anulando su voluntad. Pero la mayor parte de los documentos que prueban la existencia de este programa fueron destruidos por orden de Richard Helms, ex jefe de la CIA, cuando abandonó el cargo en 1973. Pero algunos pudieron ser rescatados para demostrar que la CIA realizó experimentos con seres humanos, sin su consentimiento.

Es evidente que la lucha por la libertad tiene efectos secundarios, como demuestran los casos de Jacob Appelbaum, que está en la lista de terroristas internacionales, de Julian Assange, que está detenido en Gran Bretaña. pendiente de ser extraditado a Estados Unidos, de Edward Snowden, que vive exiliado en Rusia, o de Bradley (Chelsea) Manning, que pasará los próximos 35 años en una prisión militar. Es curioso que, aunque sus perfiles son muy diferentes, todos son analistas de sistemas y son usuarios del sistema operativo Linux, de software libre.

Cuando la libertad depende de un software, los expertos dicen que Linux es la mejor opción. Nadie dice que el software libre sea perfecto, pero al menos podemos saber hasta qué punto no es perfecto y ayudar a que lo sea. Tenemos el caso de Cryptocat, una aplicación de software libre que sirve para cifrar conversaciones en un chat.

El experto en seguridad Steve Thomas descubrió un agujero en el sistema y lo publicó. Al parecer, las claves criptográficas generadas por la aplicación podían ser descifradas mediante un ataque llamado Meet-in-the-middle, que reduce significativamente el número de intentos que debe hacer un ordenador para adivinar una clave dada.

Además de señalar el fallo y demostrarlo, Thomas creó una aplicación, un software llamado DecryptoCat, que explotaba automáticamente esta vulnerabilidad y era capaz de descifrar un chat en dos horas desde cualquier ordenador. Hay quien ve aquí la prueba de que las aplicaciones de software libre no son dignas de confianza.

En realidad es la demostración perfecta de lo contrario. Gracias a que Cryptocat es un programa de código abierto, Steve Thomas y cualquier otro experto en seguridad informática, programador o aficionado puede mirar cómo funciona e ingeniar maneras de franquearlo. Gracias a que se han establecido los canales apropiados, las vulnerabilidades son denunciadas y el código puede ser actualizado.

Elon Musk, CEO de las empresas Space X y Tesla, entre otras, ha anunciado que pronto se podrá conectar el cerebro humano con un ordenador. Elon Musk fundó Neuralink en 2017. El propósito de esta empresa es desarrollar un interfaz cerebro-maquina que interconecte a los humanos con los ordenadores, inicialmente en el caso de pacientes con parálisis.

Pero en última instancia Neuralink aspira a lograr “la simbiosis con la inteligencia artificial“, en palabras de Musk. De momento Neuralink ha probado su interfaz con ratas de laboratorio, pero está previsto pedir autorización para iniciar ensayos con humanos. Su desarrollo registra la actividad cerebral de una rata mediante pequeños electrodos implantados quirúrgicamente en su cerebro.

Este tipo de implantes intracraneales actualmente permiten controlar ordenadores y prótesis robotizadas, incluso sin necesidad de cirugía, directamente con la mente, mediante el pensamiento. El interfaz de Neuralink permitirá a pacientes incapacitados controlar ordenadores y otros dispositivos directamente con la mente. Pero aparte de su uso beneficioso podrá utilizarse con otras finalidades perversas, ya que podrán “entrar” en nuestro cerebro. Debemos ser conscientes de que cada vez que introducimos una dirección en el navegador de Internet, pinchamos en un enlace o buscamos una palabra en Google, nuestra navegador realiza intercambios digitales con otros ordenadores desconocidos para nosotros, una red de servidores y proveedores de servicios que pueden estar en cualquier parte del mundo y que obedecen a una legislación distinta de la nuestra. En cada una de estas interrelaciones revelamos la composición de nuestro equipo informático, de nuestro sistema operativo, del navegador y nuestra localización geográfica, gracias a nuestra dirección IP.

Esto pasa muchas veces mediante un solo enlace, sin que nosotros hagamos nada y sin saber quién está “escuchando“. Y todo indica que hay muchos algoritmos de IA escuchando. Después de numerosas entradas nuestras en Internet, el registros de los metadatos ha acumulado miles de páginas sobre nosotros, con nuestro nombre, dirección, estado civil, financiero, compras, viajes, emociones, amistades, inclinaciones políticas y predicciones sobre nosotros. Todo ello de manera automática, mediante algoritmos de IA, sin que ninguna persona nos vigile especialmente.

La mayor parte de los datos que se registran tiene un objetivo de tipo comercial y funcionan cruzando información sobre cada uno de nosotros desde gigantescas bases de datos. Charles Duhigg, en un artículo en The New York Times, decía: «Si Jenny Ward, que tiene 23 años y vive en Atlanta compra un frasco hidratante de manteca de coco, un bolso lo suficientemente grande para que quepa un pañal, suplementos de zinc y magnesio y una alfombra de color azul pastel, hay un 87% de probabilidades de que esté embarazada y dé a luz a finales de agosto». En realidad no es la preferencia por cada uno de esos productos por separado sino una combinación específica de todos ellos lo que nos indica con exactitud la situación de un determinado usuario.

Y lo sorprendente es que estas conclusiones las proporciona un algoritmo de IA. Por primera vez en la historia somos capaces de cruzar cantidades ingentes de detalles aparentemente insignificantes para sacar conclusiones sobre el comportamiento humano. Ello es gracias al mundo de los Big Data y a la irrupción de la IA. Actualmente en las entrañas de la red se registran, procesan, filtran y analizan todos nuestros movimientos.

Los Data Centers de Amazon, Facebook, Twitter o Google no son poderosos solo porque guardan toda la información sobre nosotros ni por vender publicidad. La mayor parte del tiempo el sistema nos hace creer que su trabajo es hacernos felices con nuestras compras, preferencias, amigos y recomendaciones, a cambio de nuestra privacidad. Internet sabe quiénes somos mejor que nosotros mismos, pero desgraciadamente no trabaja realmente para nosotros.

Tenemos el intrigante caso de la doctora finesa Rauni Kilde, que habló sobre una conspiración en el caso de la gripe porcina. La Dra. Kilde advertía de los esfuerzos por parte de la élite mundial para buscar argumentos para justificar una vacunación obligatoria, tal vez para implantar algún tipo de nanochip, lo que creo parece complicado en pandemias, como la de la Covid19, ya que implicaría la complicidad de mucha gente, pero que podría ser más factible en grupos reducidos de personas. Pero la doctora Rauni Kilde falleció el 8 de febrero de 2015 en circunstancias sospechosas. Magnus Olsson, director de The European Coalition against Covert Harassment (EUCACH), reveló que la doctora Rauni Kilde, miembro de la junta directiva de EUCACH y alto cargo en la administración sanitaria de Finlandia, fue radiada a distancia con armas de frecuencia dirigida contra ella cuatro días antes de que falleciera. Melanie Vritschan, directora de relaciones públicas de EUCACH, declaró: “En la actualidad tenemos pruebas de que la NSA está detrás del programa secreto transhumanista cuyo objetivo es implantar chips y robotizar a toda la humanidad”. La señora Vritschan también se refería al control total mediante avanzadas armas de frecuencia dirigida a distancia, así como a las armas de control neuronal a distancia, que tal vez se habrían utilizado para asesinar a la doctora Kilde. Magnus Olsson explicó que la doctora Kilde quería dar a conocer todo lo relativo a las armas de la agenda transhumanista a los contactos que tenía en el Parlamento y la Comisión Europea. La doctora Kilde había hablado de su nuevo libro en el que iba a desvelar los planes secretos y las armas para controlar a la humanidad.

En una entrevista del año 2011 a la doctora Kilde, titulada Mind Control Weapons, preguntada sobre qué es el control mental, la doctora daba esta terrible respuesta: “Creo que es peor que la bomba atómica, porque provoca que la gente tenga diferentes personalidades. Comprende los campos electromagnéticos, que pueden ser dirigidos contra una persona, las drogas, que pueden tener efectos sobre nosotros, y la guerra psicológica contra la población, cuyo propósito final es convertirnos en zombis. Desgraciadamente, la élite tiene planeado eliminar a dos tercios de la población mundial“. Lo que opinaba la Dra. Kilde, ¿era fruto de su imaginación o respondía a causas reales?

A la pregunta de en qué consiste esta tecnología y cómo se puede conseguir que las personas actúen como zombis, la doctora Kilde respondió: “Se trata de tecnología militar y por ello se mantiene en secreto. Lanzan rayos a través de las paredes, desde los satélites, desde furgonetas blancas, desde helicópteros y aviones.

Y estos rayos tienen efectos horribles en los seres humanos“. A la pregunta de si la investigación había sido peligrosa para ella, respondió: “Mataron a mis padres para intentar callarme y a mi mejor amiga la mataron en febrero porque sabía demasiado y me proporcionaba información. Me han amenazado de muerte, y llegaron a envenenarme, por lo que me ingresaron en el hospital en estado inconsciente“.

Luego el entrevistador lanza una pregunta muy ligada a la teoría de la conspiración: “¿Sabe usted algo de la muerte de la ministra de relaciones exteriores de Suecia, Anna Lindh?”. La respuesta es clara: “Sí, fue asesinada por un joven yugoslavo que en mi opinión estaba totalmente sometido a técnicas de control mental.

Porque eso es lo que hacen: programan a determinadas personas para que asesinen o para que espíen, y por supuesto siempre lo hacen por algún motivo. Jóvenes que son normales son radiados durante meses o años y su personalidad cambia hacia el odio, porque es posible cambiar cualquier emoción. Si una persona te quiere, pueden hacer que empiece a odiarte.

Ellos lo que persiguen es el control y, de acuerdo con mis fuentes, lo que quieren es eliminar a la clase media. De modo que quieren que solo existan la élite y la clase de los esclavos”. La doctora Kilde seguía hablando sobre cómo pueden manipularnos mediante la televisión, los ordenadores, los teléfonos móviles y la radio, entre otras tecnologías.

La respuesta que da es que es a través de determinadas frecuencias que emiten estos dispositivos, en que el televisor puede ser como un hipnotizador. “¿Quién está llevando a cabo la programación mental? La CIA y los servicios secretos de todo el mundo.

Y médicos sin escrúpulos que están implantando microchips a la gente. Las fuerzas que hay detrás de todo esto son las del Nuevo Orden Mundial. Pero utilizan a los servicios secretos para que hagan el trabajo sucio. Pueden leer nuestros pensamientos, nuestro subconsciente, nuestros sueños, y pueden influir en nuestra voluntad. Se trata de una tecnología muy avanzada. Y por lo general la gente no tiene ni idea de esto”.

Aparentemente, la élite que gobierna el mundo utiliza diversas tecnologías para manipular nuestra mente. Han sido observados efectos fisiológicos en seres humanos como respuesta a la estimulación con campos electromagnéticos débiles que son emitidos en ciertas frecuencias cercanas a medio hercio o a los 2,4 Hz, capaces de producir una resonancia sensorial.

Muchos monitores de ordenador y aparatos de televisión, cuando muestran imágenes de impulsos, emiten campos electromagnéticos de amplitud suficiente para producir tal resonancia sensorial. La pulsación de la imagen puede ser incluida en el mismo contenido del programa, o también puede ser superpuesta mediante la modulación del flujo del vídeo, ya sea como una señal de radiofrecuencia (RF), o como una señal de vídeo.

A la imagen que se muestra en un monitor de ordenador se le pueden grabar pulsos mediante un simple programa informático. En el caso de ciertos monitores, los campos electromagnéticos emitidos pueden producir resonancias sensoriales en los sujetos cercanos, y pueden ser generados incluso si las imágenes mostradas son emitidas de manera subliminal.

Cada vez que escribimos algo en un buscador, creamos un usuario en una red social o mandamos un correo, aceptamos que la empresa responsable del servicio pueda vender nuestros datos a terceros para hacer con ellos cosas que no sabemos ni nos imaginamos, sin necesidad de autorización, a menudo en lugares donde la ley no nos protege. Nuestros datos cambian de manos a gran velocidad, casi siempre por dinero, a veces por descuido y, en el peor de los casos, por la fuerza. Porque la red es eficiente pero no siempre discreta y hay un número creciente de criminales que se interesan por nuestros números de tarjeta, transacciones bancarias o cartillas médicas.

Todo esto forma parte de un neoliberalismo globalizador y salvaje, pero también de regímenes que se dicen comunistas. Pero ahora sabemos que detrás de todo ello probablemente hay una conspiración mundial.

Desde los atentados de las Torres Gemelas del 11 de septiembre de 2001, distintos gobiernos pinchan nuestros teléfonos, leen nuestros correos y registran información sobre nosotros de manera sistemática. Las nuevas leyes de retención de datos, cuya intención en teoría era protegernos de las empresas, obligan hoy a los proveedores de servicios de Internet y telefonía a mantener un registro con las actividades de todos sus usuarios en tiempo real, a veces hasta durante siete años, para poderlos poner a disposición de las autoridades si así lo requieren.

E incluso, según la Patriot Act americana, se prohíbe a cualquier empresa u organización advertir a sus clientes que ha cedido sus datos al gobierno federal. Vemos pues que los límites del poder son los que impone la tecnología. Ya en la década de 1970 se descubrió que la NSA y la CIA habían estado espiando a ciudadanos norteamericanos desde agosto de 1945, con la generosa colaboración de las tres principales compañías del país: Western Union, RCA e ITT.

La NSA operaba sin orden de registro y sin que existiera información previa que justificara la vigilancia. En su momento de mayor actividad, el llamado Proyecto Shamrock era capaz de recoger, imprimir y analizar hasta 150.000 mensajes al mes. Evidentemente eran otras épocas, con una tecnología mucho más rudimentaria. Cuando el comité del Senado cerró la operación en 1975, la NSA tenía guardada información de más de 75.000 ciudadanos.

Actualmente el centro que ha construido la NSA en Utah tendrá capacidad para recoger, procesar y almacenar «todo tipo de comunicaciones, incluyendo el contenido de correos privados, llamadas telefónicas y búsquedas en Internet, así como toda clase de huellas digitales: recibos del párking, itinerarios de viaje, compras de libros, etc…».

Cuando estalló el escándalo Watergate, el entonces director de la NSA, Lew Allen, archivó los proyectos, pero no cerró las actividades, porque un país como Estados Unidos no puede vivir sin sus agencias de inteligencia. Hay quien se pregunta por qué debe importar tanto a ciudadanos de otros países lo que pasa en Estados Unidos.

El escándalo no es que la NSA haya espiado sino que ha espiado a ciudadanos norteamericanos. Espiar a ciudadanos de otros países es perfectamente legítimo bajo la legislación norteamericana. Mucha gente piensa que si no tiene nada que ocultar, no tiene nada que temer.

Pero sabemos que las Agencias de inteligencia de Estados Unidos y del Reino Unido nos espían, pero no sabemos lo que están haciendo las Agencias de inteligencia de Corea del Norte, China o Rusia. Internet se ha llenado de sofisticados software espía. Por cada informe escandaloso que se publica sobre los programas de la NSA hay probablemente miles de organizaciones desconocidas y peligrosas acumulando e intercambiando datos.

Deberíamos protegernos porque Internet se ha convertido en un lugar potencialmente peligroso, pero nos seguimos comportando como si fuera un lugar donde no nos puede pasar nada malo. Gracias a WikiLeaks sabemos que Gadafi de Libia contrató servicios de empresas europeas para espiar a sus propios ciudadanos. Puede que no tengamos nada que ocultar, pero sí tenemos mucho que temer. En una sociedad muy vigilada, todo el mundo es potencialmente antisistema.

El general ruso Alexei Savin afirmó que el ser humano es como un sistema de información sobre el que se puede influir desde el exterior por medio de armas psicotrónicas. Esta influencia no solo afecta a nuestro cuerpo físico, sino también a nuestro cuerpo energético.

La psicotrónica se basa en la utilización de un tipo de energía que se produce supuestamente por la interacción de energías psíquicas y atómicas. Las primeras vienen del psiquismo de los seres vivos y las segundas del bioplasma. Los seres vivos, así como los objetos inanimados, tienen en torno a ellos un campo de energía que varía según las circunstancias físicas como mentales.

A estas zonas de energía exterior se le ha llamado tradicionalmente aura, y en la actualidad se le denomina biocampo o bioplasma, emplearemos esta última expresión acuñada por el científico ruso Dr. Inyushin. En los seres vivos el bioplasma es cambiante y tiene, por así decirlo, una cierta respiración o movimiento.

En los objetos inorgánicos es estático, modificado por factores externos. Pasa a ser un concepto representativo de las interacciones de la mente con el cuerpo y la energía que éste produce. Para la psicotrónica, la mente, la conciencia y la energía están interrelacionadas y se interfieren mutuamente.

El coronel norteamericano John Alexander, experto en el campo de la parapsicología y el control mental, afirmó que eran los servicios secretos de las principales potencias los que nos controlan, y que pueden lanzarnos rayos que atraviesan las paredes, a cualquier hora, normalmente de noche. Ello cuadra con lo dicho por la Dra. Kilde. El New York Times en 1967 publicó un artículo titulado “¿Personas controladas por medio de un botón?”.

La idea sería lanzarnos una frecuencia determinada y conseguir que nos comportemos como zombis. Tal vez pretenden robotizar a toda o parte de la población humana para controlarnos mediante nanochips. Una vez que los chips estuviesen en nuestro cuerpo, el calor del propio cuerpo los mantendría activos mientras sigamos con vida.

En Australia se publicó un artículo sobre la utilización de los satélites y de otras tecnologías con la finalidad de alterar nuestra conciencia, ya que desde estos aparatos se pueden afectar a las ondas de nuestro cerebro y modificarlas. En efecto, parece que los satélites de la red Echelon pueden afectarnos y hacernos ver cualquier imagen que se nos envíe al cerebro. La robotización humana, las tecnologías de implantes de chips, el control mental, etc…, todo ello formaría parte de un plan secreto transhumanista.

Tal como hemos indicado antes con la Dra. Kilde, miembros del comité de EUCACH describen un programa secreto transhumanista, que actualmente está utilizando tecnologías avanzadas, supercomputadoras cuánticas y una superred conectada al sistema HAARP, con el objetivo de controlar mentalmente, de forma coordinada y a nivel mundial, a una población cada vez mayor de seres humanos, que serían robotizados mediante estas tecnologías, con el propósito oculto de conseguir el control total de los seres humanos.

Pero actualmente estas tecnologías han pasado de utilizar ondas electromagnéticas a utilizar ondas escalares. Asimismo, ya están empezando a utilizarse computadoras cuánticas para controlar los cerebros de algunos seres humanos. También pueden ser controlados a través del ADN o mediante implantes de chips, a fin de posibilitar el control a través de ondas escalares y pasar a formar parte de una superred. Las ondas escalares son conocida también como ondas Tesla, energía cero e incluso como energía orgónica. La onda escalar es una onda no-hertziana, no lineal y estacionaria, que es capaz de atravesar sólidos sin perder intensidad.

James Clerk Maxwell fue el primero que incluyó a estas ondas escalares en su fórmula matemática. Luego Tesla las demostró. El ingeniero alemán de electrónica y energía Konstantin Meyl no solo demostró su existencia en ondas de baja frecuencia, sino también que existen en las ondas de alta frecuencia.

Las ondas escalares pueden incorporar un campo de energía a un nivel mayor que otras ondas, y luego transferir esa carga de frecuencias o energía a cada célula del cuerpo humano, ya que en el cuerpo humano todas las células son capaces de almacenar y transferir la energía escalar.

Hay modelos de la mecánica cuántica que describen las partículas subatómicas que pueden almacenar y transportar información a lo largo de macromoléculas biológicas en respuesta a la energía escalar de baja intensidad. Hay indicios de que centenares de redes en todo el mundo que están conectadas a una superred de control mental que a su vez está conectada al sistema HAARP, que actúa como una máquina maestra de control de la mente a nivel planetario.

La Duma rusa elaboró un comunicado de prensa sobre el programa HAARP que indicaba lo siguiente: «Los Estados Unidos están creando nuevas armas integrales de carácter geofísico que puede influir en la tropósfera con ondas de radio de baja frecuencia. La importancia de este salto cualitativo es comparable a la transición de las armas blancas a las armas de fuego, o de las armas convencionales a las armas nucleares.

Este nuevo tipo de armas difiere de las de cualquier otro tipo conocido en que la tropósfera y sus componentes se convierten en objetos sobre los cuales se puede influir». Las tecnologías que se suponía que eran efectivas contra las armas de frecuencia electromagnética para el control mental ya no son eficaces contra estas nuevas tecnologías de ondas escalares.

http://selenitaconsciente.com/?p=307750#more-307750

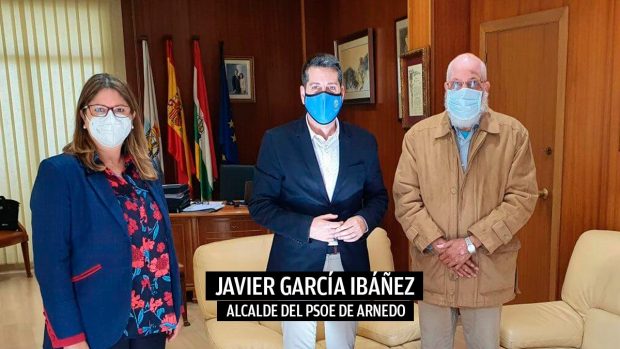

La presidenta de La Rioja, la socialista Concha Andreu, junto con Abdalahe Hamad.

La presidenta de La Rioja, la socialista Concha Andreu, junto con Abdalahe Hamad. Abdalahe Hamad y Jesús María García, presidente del Parlamento de La Rioja.

Abdalahe Hamad y Jesús María García, presidente del Parlamento de La Rioja.

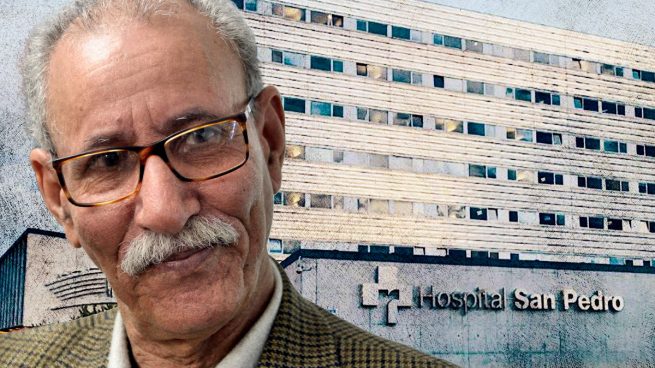

Yassine Mansouri, jefe de la inteligencia exterior de Marruecos. FOTO: AFP.

Yassine Mansouri, jefe de la inteligencia exterior de Marruecos. FOTO: AFP.